c't 13/2022

5,90 €

Derzeit nicht verfügbar

Der Versand ist nur in folgende Länder möglich: Deutschland, Österreich.

Passend zum Magazin: der c't-geprüfte Desinfec't-Stick mit der neuen Version 2022 und der digitalen c't 13!

Highlights:

- Desinfec’t 2022: Notfallpaket aus Virenscanner, Datenrettung, Fernhilfe

- Quantencomputer aus Europa: Start-ups im Wettlauf um die besten Qubits

- Meinungsfreiheit in Gefahr: US-Plattformen versus EU-Regulierung

- c’t deckt auf: Unsichere Sparkassen-Software

- HedgeDoc: Gemeinsam texten im Browser

- Meshnetz für Katastrophenfälle

- Was Windows Server 2022 Neues bringt

- Im Test: Notfallradios, Wasserkühler, Android-Smartphones, Backup-Programme für Linux, Etikettendrucker u.v.m.

Produktinformationen "c't 13/2022"

-

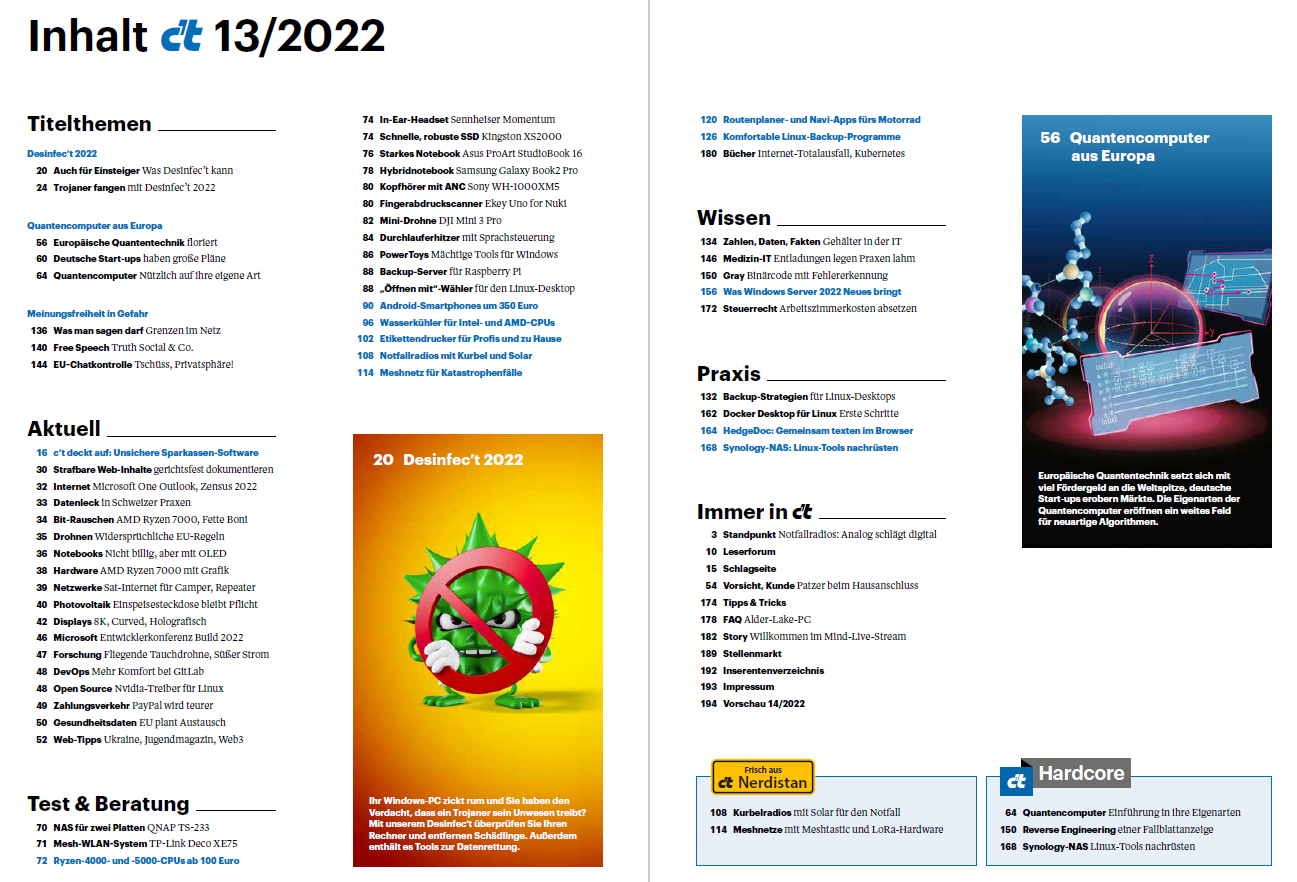

Titelthemen

- 20 Auch für Einsteiger Was Desinfec’t kann

- 24 Trojaner fangen mit Desinfec’t 2022

- 56 Europäische Quantentechnik floriert

- 60 Deutsche Start-ups haben große Pläne

- 64 Quantencomputer Nützlich auf ihre eigene Art

- 136 Was man sagen darf Grenzen im Netz

- 140 Free Speech Truth Social & Co.

- 144 EU-Chatkontrolle Tschüss, Privatsphäre!

-

Aktuell

- 16 c’t deckt auf: Unsichere Sparkassen-Software

- 30 Strafbare Web-Inhalte gerichtsfest dokumentieren

- 32 Internet Microsoft One Outlook, Zensus 2022

- 33 Datenleck in Schweizer Praxen

- 34 Bit-Rauschen AMD Ryzen 7000, Fette Boni

- 35 Drohnen Widersprüchliche EU-Regeln

- 36 Notebooks Nicht billig, aber mit OLED

- 38 Hardware AMD Ryzen 7000 mit Grafik

- 39 Netzwerke Sat-Internet für Camper, Repeater

- 40 Photovoltaik Einspeisesteckdose bleibt Pflicht

- 42 Displays 8K, Curved, Holografisch

- 46 Microsoft Entwicklerkonferenz Build 2022

- 47 Forschung Fliegende Tauchdrohne, Süßer Strom

- 48 DevOps Mehr Komfort bei GitLab

- 48 Open Source Nvidia-Treiber für Linux

- 49 Zahlungsverkehr PayPal wird teurer

- 50 Gesundheitsdaten EU plant Austausch

- 52 Web-Tipps Ukraine, Jugendmagazin, Web3

-

Test & Beratung

- 70 NAS für zwei Platten QNAP TS-233

- 71 Mesh-WLAN-System TP-Link Deco XE75

- 72 Ryzen-4000- und -5000-CPUs ab 100 Euro

- 74 In-Ear-Headset Sennheiser Momentum

- 74 Schnelle, robuste SSD Kingston XS2000

- 76 Starkes Notebook Asus ProArt StudioBook 16

- 78 Hybridnotebook Samsung Galaxy Book2 Pro

- 80 Kopfhörer mit ANC Sony WH-1000XM5

- 80 Fingerabdruckscanner Ekey Uno for Nuki

- 82 Mini-Drohne DJI Mini 3 Pro

- 84 Durchlauferhitzer mit Sprachsteuerung

- 86 PowerToys Mächtige Tools für Windows

- 88 Backup-Server für Raspberry Pi

- 88 „Öffnen mit“-Wähler für den Linux-Desktop

- 90 Android-Smartphones um 350 Euro

- 96 Wasserkühler für Intel- und AMD-CPUs

- 102 Etikettendrucker für Profis und zu Hause

- 108 Notfallradios mit Kurbel und Solar

- 114 Meshnetz für Katastrophenfälle

- 120 Routenplaner- und Navi-Apps fürs Motorrad

- 126 Komfortable Linux-Backup-Programme

- 180 Bücher Internet-Totalausfall, Kubernetes

-

Wissen

- 134 Zahlen, Daten, Fakten Gehälter in der IT

- 146 Medizin-IT Entladungen legen Praxen lahm

- 150 Gray Binärcode mit Fehlererkennung

- 156 Was Windows Server 2022 Neues bringt

- 172 Steuerrecht Arbeitszimmerkosten absetzen

-

Praxis

- 132 Backup-Strategien für Linux-Desktops

- 162 Docker Desktop für Linux Erste Schritte

- 164 HedgeDoc: Gemeinsam texten im Browser

- 168 Synology-NAS: Linux-Tools nachrüsten

-

Immer in c't

- 3 Standpunkt Notfallradios: Analog schlägt digital

- 10 Leserforum

- 15 Schlagseite

- 54 Vorsicht, Kunde Patzer beim Hausanschluss

- 174 Tipps & Tricks

- 178 FAQ Alder-Lake-PC

- 182 Story Willkommen im Mind-Live-Stream

- 189 Stellenmarkt

- 192 Inserentenverzeichnis

- 193 Impressum

- 194 Vorschau 14/2022

Artikel-Details

- Anbieter:

- Heise Medien GmbH & Co. KG

- Artikelnummer:

- 4018837065020

- Veröffentlicht:

- 04.06.22