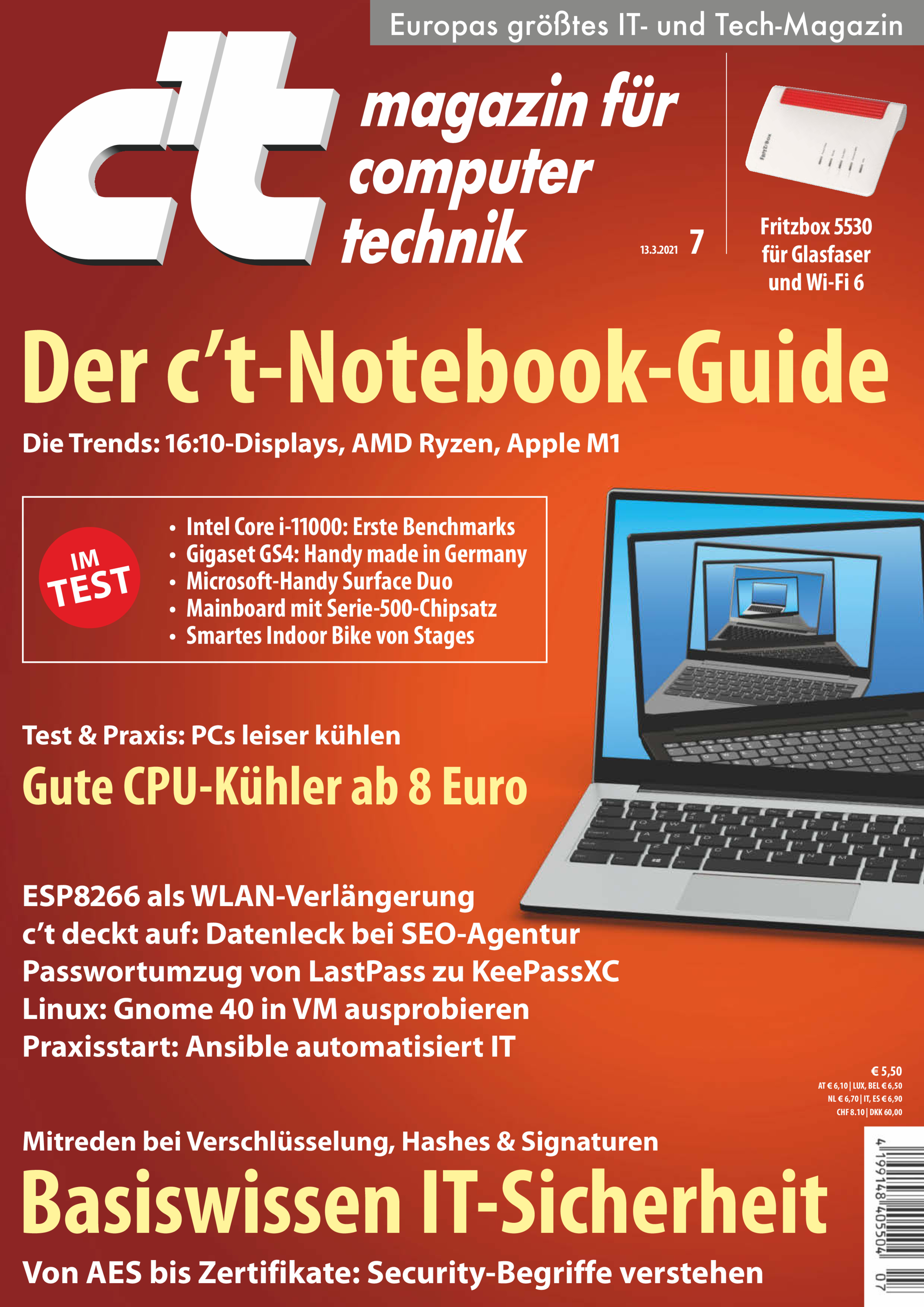

c't 07/2021

5,50 €

Sofort verfügbar

Highlights:

- Der c't-Notebook-Guide

- Basiswissen IT-Sicherheit: Verschlüsselung, Hashes, Signaturen

- Gute CPU-Kühler ab 8 Euro: Test & Praxis

- ESP8266 als WLAN-Verlängerung

- c’t deckt auf: Datenleck bei SEO-Agentur

- Passwortumzug von LastPass zu KeePassXC

Produktinformationen "c't 07/2021"

-

Titelthemen

- 18 Neues Notebook Wissenswertes für den Kauf

- 54 Kryptografie begegnet jedem Internetnutzer

- 56 Verschlüsselung Symmetrisch vs. asymmetrisch

- 60 Falltürfunktionen bei RSA & Co.

- 64 Hashfunktionen Was SHA-2 und neuer leisten

- 90 PC-Kühlung optimieren zum Nulltarif

- 94 Günstige Kühler für AMD- und Intel-Prozessoren

-

Aktuell

- 16 c’t deckt auf: Datenleck bei großer SEO-Agentur

- 28 E-Government Handy-Ausweis, Justizpostfach

- 29 Digitale Bildung Auftakt der Regierungsinitiative

- 30 Bit-Rauschen RISC? CISC? – KI!

- 32 Intel Core i-11000: Erste Benchmarks

- 33 Embedded Systems ThreadX, Arduino-IDE 2.0

- 34 Krypto-Mining Gebremste GeForce RTX 3060

- 35 Displays Quantenpunkte ohne Cadmium

- 36 Server & Storage 18-TByte-Platte, SSD-RAID

- 37 Android Preview auf Android 12

- 38 Netze 10-Gbps-Switches, USB-LAN-Adapter

- 39 Internet Wider das Tracking, Kritik an De-Mail

- 40 Anwendungen Trello, Office 2021, Teamviewer

- 41 Corona Kontaktverfolgung per luca

- 42 Windows Version 21H1 im Anmarsch

- 43 Apple Virtualisierer UTM, Magnetischer Akku

- 44 KI entschlüsselt Code zur Genregulation

- 45 Forschung Geckosohlen im All, Puls per Pflaster

- 46 Video Disney+ für Erwachsene, HDR bei Sky

- 47 Spiele Wikinger-Survival-Game Valheim

- 48 c’t I/O Newsletter für Abonnenten, secIT

- 50 Web-Tipps Zauberwürfel, Städtequiz, 78er digital

-

Test & Beratung

- 68 Mainboard mit Serie-500-Chipsatz

- 70 Fritzbox 5530 für Glasfaser und Wi-Fi 6

- 72 Mesh via Powerline Devolo Mesh WLAN 2

- 74 Mobilfunkrouter D-Link DW-2101

- 74 U.2-USB-Wandler Icy Dock EZ-Adapter

- 75 Videotürklingel Netatmo Smart Video Doorbell

- 75 Spielergrafikkarte MSI GeForce Gaming X Trio

- 76 Microsoft-Handy Surface Duo

- 78 Gigaset GS4: Handy made in Germany

- 80 Klavier lernen Bluetooth-Keyboard mit App

- 82 Offener Kopfhörer Mackie MC-450

- 82 Smartes Türschloss Gerda Tedee

- 84 Smartes Indoor Bike von Stages

- 86 Smartwatch Skagen Jorn mit E-Paper-Display

- 88 Interaktive Kinderbücher Cortea Puks

- 89 IT-Asset-Management Snipe-IT

- 89 Internet-Speedtest auf der Kommandozeile

- 100 Gaming-Barebone Zotac Magnus One

- 102 Mini-PC mit Tiger-Lake-Prozessor

- 104 Smartphones mit Stift nicht nur von Samsung

- 110 PDF-Editoren für macOS

- 166 Horror-Abenteuerspiel Little Nightmares 2

- 178 Bücher Windows für Senioren, Digitale Bildung

-

Wissen

- 114 Zahlen, Daten, Fakten Extended Reality

- 120 Digitalisierung einer Stadt Monheim am Rhein

- 124 SSD unter Linux Absturzproblem beseitigt

- 126 Mehr Leistung für Spiele per Speicheroptimierung

- 128 Mastodon Dezentrale Alternative zu Twitter

- 132 Windows-Desktop Stets neue Hintergrundbilder

- 168 Recht Böse Streiche mit versteckter Kamera

-

Praxis

- 116 Passwortumzug von LastPass zu KeePassXC

- 136 Gefälschte AirPods Pro Reklamation, Teil 2

- 140 ESP8266 als WLAN-Verlängerung

- 142 Portalfräse OX-CNC selbst bauen

- 146 Linux: Gnome 40 in VM ausprobieren

- 150 Praxisstart: Ansible automatisiert IT

- 156 Agile IT mit Ansible

- 158 Adblocker AdGuard Home statt Pi-hole

-

Immer in c't

- 3 Standpunkt E-Government: Regierungsideen

- 10 Leserforum

- 15 Schlagseite

- 52 Vorsicht, Kunde Google nervt mit Brexit-Panne

- 170 Tipps & Tricks

- 174 FAQ PGP-Verschlüsselung mit Thunderbird

- 180 Story Jenseits des Bretterzauns

- 188 Stellenmarkt

- 192 Inserentenverzeichnis

- 193 Impressum

- 194 Vorschau 8/2021

Artikel-Details

- Anbieter:

- Heise Medien GmbH & Co. KG

- Artikelnummer:

- 4018837061657

- Veröffentlicht:

- 13.03.21