iX 06/2025

10,90 €

Sofort verfügbar, Lieferzeit: Sofort lieferbar

Highlights:

- Der Weg zur souveränen IT - Strategie, Planung, Migration

- Model Context Protocol als Standard für KI-Agenten: Stärken und Schwächen

- Virtuelles Netzwerktestlabor mit Containerlab

- E-Commerce: Pflicht zur Barrierefreiheit

- Marktübersicht: IT-Asset-Management

- Datenschutz: DeepSeek und ChatGPT rechtskonform nutzen

Produktinformationen "iX 06/2025"

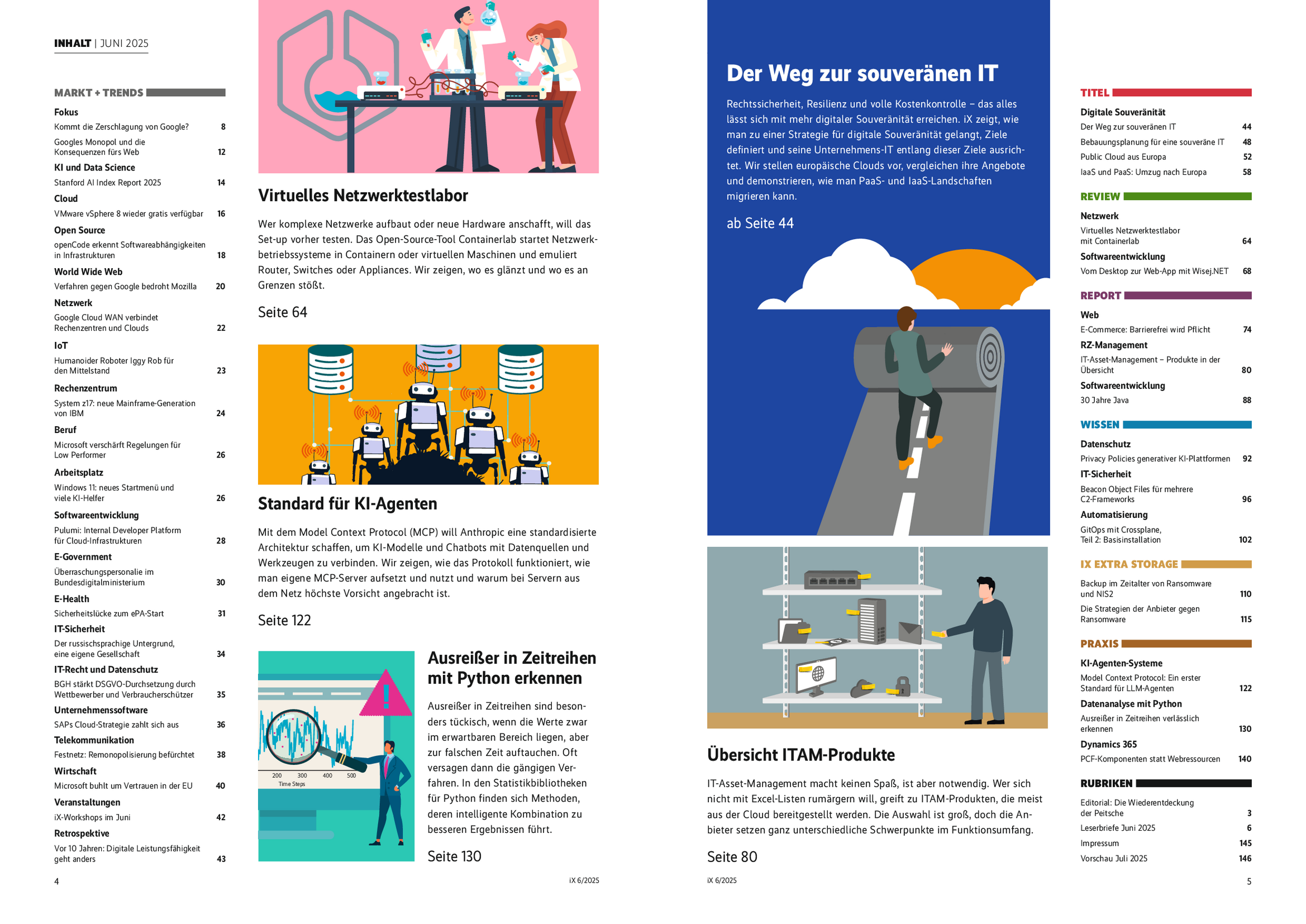

Der Weg zur souveränen IT

Rechtssicherheit, Resilienz und volle Kostenkontrolle – das alles lässt sich mit mehr digitaler Souveränität erreichen. iX zeigt, wie man zu einer Strategie für digitale Souveränität gelangt, Ziele definiert und seine Unternehmens-IT entlang dieser Ziele ausrichtet. Wir stellen europäische Clouds vor, vergleichen ihre Angebote und demonstrieren, wie man PaaS- und IaaS-Landschaften migrieren kann.

Virtuelles Netzwerktestlabor

Wer komplexe Netzwerke aufbaut oder neue Hardware anschafft, will das Set-up vorher testen. Das Open-Source-Tool Containerlab startet Netzwerkbetriebssysteme in Containern oder virtuellen Maschinen und emuliert Router, Switches oder Appliances. Wir zeigen, wo es glänzt und wo es an Grenzen stößt.

Übersicht ITAM-Produkte

IT-Asset-Management macht keinen Spaß, ist aber notwendig. Wer sich nicht mit Excel-Listen rumärgern will, greift zu ITAM-Produkten, die meist aus der Cloud bereitgestellt werden. Die Auswahl ist groß, doch die Anbieter setzen ganz unterschiedliche Schwerpunkte im Funktionsumfang.

Standard für KI-Agenten

Mit dem Model Context Protocol (MCP) will Anthropic eine standardisierte Architektur schaffen, um KI-Modelle und Chatbots mit Datenquellen und Werkzeugen zu verbinden. Wir zeigen, wie das Protokoll funktioniert, wie man eigene MCP-Server aufsetzt und nutzt und warum bei Servern aus dem Netz höchste Vorsicht angebracht ist.

Ausreißer in Zeitreihen mit Python erkennen

Ausreißer in Zeitreihen sind besonders tückisch, wenn die Werte zwar im erwartbaren Bereich liegen, aber zur falschen Zeit auftauchen. Oft versagen dann die gängigen Verfahren. In den Statistikbibliotheken für Python finden sich Methoden, deren intelligente Kombination zu besseren Ergebnissen führt.

Markt + Trends

- 8 Fokus Kommt die Zerschlagung von Google?

- 12 Googles Monopol und die Konsequenzen fürs Web

- 14 KI und Data Science Stanford AI Index Report 2025

- 16 Cloud VMware vSphere 8 wieder gratis verfügbar

- 18 Open Source openCode erkennt Softwareabhängigkeiten in Infrastrukturen

- 20 World Wide Web Verfahren gegen Google bedroht Mozilla

- 22 Netzwerk Google Cloud WAN verbindet Rechenzentren und Clouds

- 23 IoT Humanoider Roboter Iggy Rob für den Mittelstand

- 24 Rechenzentrum System z17: neue Mainframe-Generation von IBM

- 26 Beruf Microsoft verschärft Regelungen für Low Performer

- 26 Arbeitsplatz Windows 11: neues Startmenü und viele KI-Helfer

- 28 Softwareentwicklung Pulumi: Internal Developer Platform für Cloud-Infrastrukturen

- 30 E-Government Überraschungspersonalie im Bundesdigitalministerium

- 31 E-Health Sicherheitslücke zum ePA-Start

- 34 IT-Sicherheit Der russischsprachige Untergrund, eine eigene Gesellschaft

- 35 IT-Recht und Datenschutz BGH stärkt DSGVO-Durchsetzung durch Wettbewerber und Verbraucherschützer

- 36 Unternehmenssoftware SAPs Cloud-Strategie zahlt sich aus

- 38 Telekommunikation Festnetz: Remonopolisierung befürchtet

- 40 Wirtschaft Microsoft buhlt um Vertrauen in der EU

- 42 Veranstaltungen iX-Workshops im Juni

- 43 Retrospektive Vor 10 Jahren: Digitale Leistungsfähigkeit geht anders

Titel

- 44 Digitale Souveränität Der Weg zur souveränen IT

- 48 Bebauungsplanung für eine souveräne IT

- 52 Public Cloud aus Europa

- 58 IaaS und PaaS: Umzug nach Europa

Review

- 64 Netzwerk Virtuelles Netzwerktestlabor mit Containerlab

- 68 Softwareentwicklung Vom Desktop zur Web-App mit Wisej.NET

Report

- 74 Web E-Commerce: Barrierefrei wird Pflicht

- 80 RZ-Management IT-Asset-Management – Produkte in der Übersicht

- 88 Softwareentwicklung 30 Jahre Java

Wissen

- 92 Datenschutz Privacy Policies generativer KI-Plattformen

- 96 IT-Sicherheit Beacon Object Files für mehrere C2-Frameworks

- 102 Automatisierung GitOps mit Crossplane, Teil 2: Basisinstallation

iX Extra Storage

- 110 Backup im Zeitalter von Ransomware und NIS2

- 115 Die Strategien der Anbieter gegen Ransomware

Praxis

- 122 KI-Agenten-Systeme Model Context Protocol: Ein erster Standard für LLM-Agenten

- 130 Datenanalyse mit Python Ausreißer in Zeitreihen verlässlich erkennen

- 140 Dynamics 365 PCF-Komponenten statt Webressourcen

Rubriken

- 3 Editorial: Die Wiederentdeckung der Peitsche

- 6 Leserbriefe Juni 2025

- 145 Impressum

- 146 Vorschau Juli 2025

Artikel-Details

- Anbieter:

- Heise Medien GmbH & Co. KG

- Artikelnummer:

- 4018837076620

- Veröffentlicht:

- 23.05.25