iX 05/2024

9,90 €

Versandkostenfrei

Derzeit nicht verfügbar

Der Versand ist nur in folgende Länder möglich: Deutschland, Österreich.

Highlights:

- Sicher und bequem anmelden: MFA, Passkeys, Push-Authentifizierung

- Vektordatenbanken für KI

- Endpoint Security: Sieben EDR- und XDR-Systeme im Vergleich

- Frontend-Bibliothek HTMX in der Praxis

- Container-Sicherheit: 15 Image-Scanner im Vergleich

- Faktoren für wirksames IT Service Continuity Management

- iX extra: Backup gegen Ransomware

Produktinformationen "iX 05/2024"

Sicher und bequem anmelden

Zwei- oder gleich Multi-Faktor-Authentifizierung, am besten noch unter Einbezug externer Faktoren wie Zeit und Ort des Anmeldevorgangs, oder gleich ganz passwortlos mit Passkeys: Wer heute noch nach alter Väter Sitte nur mit Benutzername und Passwort authentifiziert, hat die Zeichen der Zeit nicht erkannt. Wir zeigen, wie Sie mit modernen Techniken die Authentifizierung in eigenen Diensten und Anwendungen sicher und bequem gestalten.

Vektordatenbanken für KI

Große Sprachmodelle verarbeiten Texte in Form von Vektor-Embeddings. Vektordatenbanken sind auf solche Datenstrukturen optimiert und werden beispielsweise gebraucht, um vortrainierten LLMs zusätzliche Informationen bereitzustellen. Aber muss es immer eine dedizierte Vektordatenbank sein? Wir lassen Qdrant gegen PostgreSQL mit pgvector-Plug-in antreten.

Schwachstellenscanner für Container-Images

So bequem es ist, Anwendungen in Container zu verpacken: Container-Images können Schwachstellen, veraltete Software oder vertrauliche Passwörter und Schlüssel enthalten, sie können fehlerhaft konfiguriert sein oder Malware mitbringen. Wir haben uns 15 Scanner angesehen, die Container-Images auf Probleme prüfen, bevor sie Schaden anrichten können.

HTMX in der Praxis

Die Frontend-Bibliothek HTMX definiert Weboberflächen inklusive dynamischer Aktionen wie GET-Requests über HTMX-spezifische Attribute in HTML. Das Versprechen: Webentwickler können so der hohen Komplexität aktueller JavaScript-Frameworks entkommen. Aber was ist der Preis dafür?

iX extra: Backup gegen Ransomware

In Zeiten von Ransomware und Krieg in Europa sind Backups im Ernstfall der letzte Rettungsanker. Das hat Auswirkungen auf die Backup-Strategie und die eingesetzte Technik.

Markt + Trends

- 8 KI und Data Science

- 11 Kolumne

- 12 Cloud

- 14 Open Source

- 16 World Wide Web

- 18 Arbeitsplatz

- 19 Netzwerk

- 20 Systemmanagement

- 21 Rechenzentrum

- 22 Softwareentwicklung

- 24 IoT

- 25 IT-Sicherheit

- 26 Die xz-Hintertür: Das verborgene Osterdrama

- 28 IT-Recht & Datenschutz

- 30 E-Rechnung

- 32 Digitale Dienste

- 34 E-Government

- 35 E-Health

- 36 Unternehmenssoftware

- 38 Telekommunikation

- 39 Beruf

- 40 Nachhaltige Digitalisierung

- 42 Wirtschaft

- 44 Jubiläum

- 46 Veranstaltungen

- 47 Retrospektive

Titel

- 48 Sicher und bequem anmelden

- 52 Mehr Sicherheit durch risiko- und kontextbasierte MFA

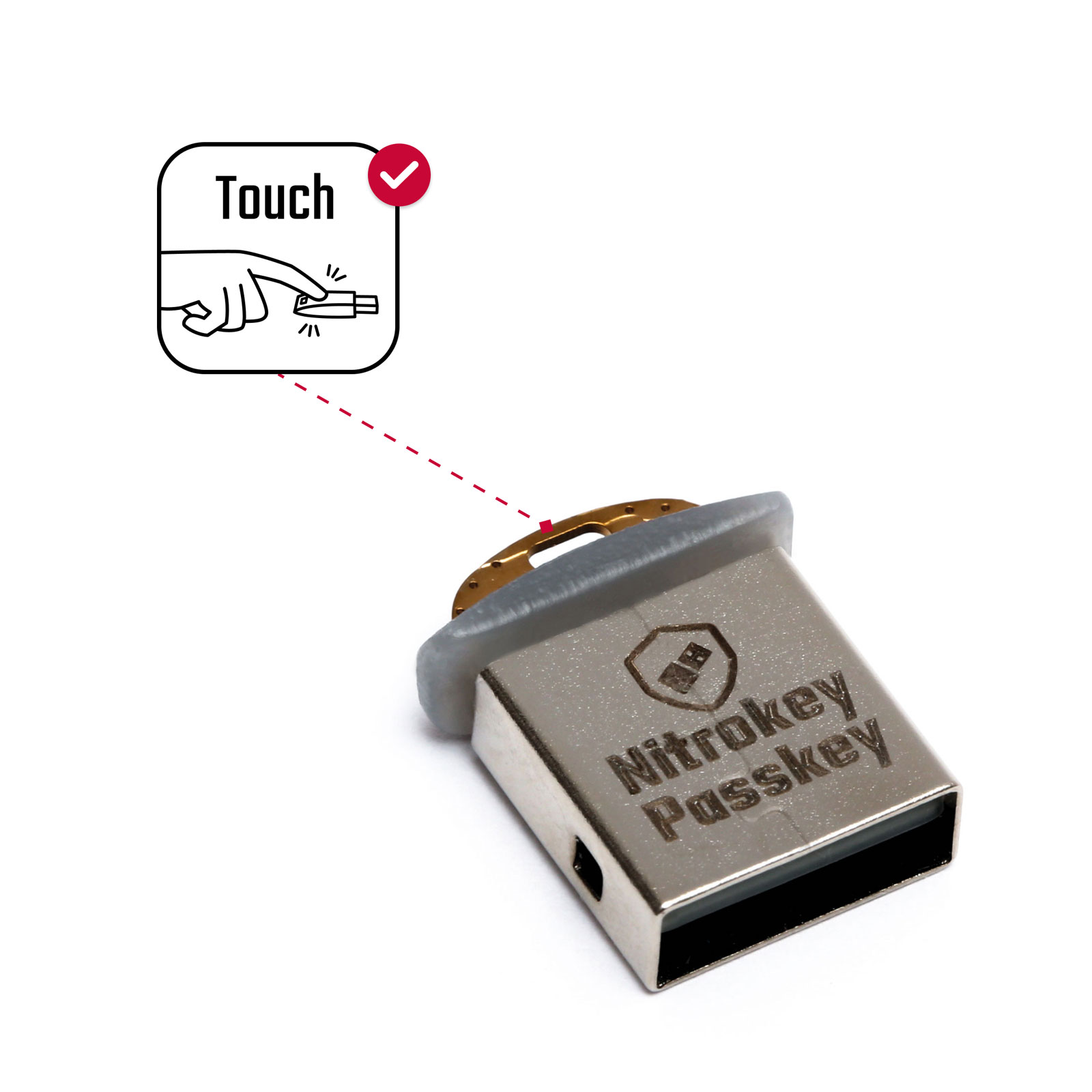

- 56 Passkeys in eigenen Anwendungen nutzen

- 62 Eigene Server mit Pushauthentifizierung schützen

Review

- 68 Endpoint Protection

- 76 Datenbanken

- 82 Softwareentwicklung

Report

- 86 CIO-Corner

- 92 Marktübersicht

Wissen

- 100 Azure

- 108 Webentwicklung

- 116 Kurz erklärt

iX extra Storage

- 118 Storage – Backup heute

- 126 Praxis: Backups aus Sicht der IT-Sicherheit

Praxis

- 132 Red Teaming

- 138 Kubernetes

- 142 Dokumentensuche

- 148 Tools und Tipps

Medien

- 150 Rezension

- 152 Buchmarkt

Rubriken

- 3 Editorial: xz-Sicherheitslücke – Desaster mit Ansage

- 6 Leserbriefe Mai 2024

- 153 Impressum

- 154 Vorschau Juni 2024

Artikel-Details

- Anbieter:

- Heise Medien GmbH & Co. KG

- Artikelnummer:

- 4018837071885

- Veröffentlicht:

- 26.04.24