Netzpolitik & Belletristik

Samsung Galaxy S23/ S23+

Die verständliche Anleitung für Ihr Smartphone:- Alle Funktionen & Einstellungen auf einen Blick- Schritt für Schritt erklärt – mit praktischen TippsMit diesem smarten Praxisbuch gelingt Ihnen der schnelle und sichere Einstieg in Ihr Smartphone. Lernen Sie die Samsung Galaxy S23-Modelle kennen und beherrschen! Anschauliche Anleitungen, Beispiele und Bilder zeigen Ihnen gut nachvollziehbar, wie Sie Ihr mobiles Gerät optimal handhaben – von der Ersteinrichtung und Personalisierung über die große Funktionsvielfalt bis zu den wichtigsten Anwendungen. Nutzen Sie darüber hinaus die übersichtlichen Spicker-Darstellungen: Damit können Sie jene Bedienungsschritte, die man am häufigsten braucht, aber immer wieder vergisst, auf einen Blick finden und umsetzen. Freuen Sie sich auf viele hilfreiche Tipps und legen Sie ganz einfach los!Aus dem Inhalt:- Alle Bedienelemente der Samsung Galaxy S23-Modelle auf einen Blick- Ersteinrichtung und Tipps zum Umzug- Google-Konto erstellen und verwalten- Die Benutzeroberfläche Ihres Smartphones personalisieren- Apps aus dem Play Store herunterladen- Kontakte anlegen und im Adressbuch verwalten- Anrufe tätigen und SMS austauschen - Nachrichten über Mail und WhatsApp versenden und empfangen- Uhr, Kalender, Maps und andere praktische Apps nutzen - Fotos sowie Videos aufnehmen, verwalten und teilen- Ins Internet gehen über WLAN und mobile Daten - Updates, Datenschutz und Sicherheit

Das Computerlexikon für Einsteiger

Ihr Computer oder Mobiltelefon meldet sich ständig mit unverständlichen Forderungen zu Wort, der Besuch im Elektronikfachmarkt ist regelrechter Stress, und die Gespräche der Kinder und Enkelkinder klingen oft nach Kauderwelsch? Wenn Sie endlich wissen möchten, ob Sie wirklich einen 4.0-GHz-Quad-Core-Prozessor benötigen, ein Add-on im Internet installieren sollen, oder einfach neugierig sind, was hinter Bitcoin, Streaming, Smart Home & Co. steckt – dieses Wörterbuch spricht Ihre Sprache und hilft Ihnen über alle Verständnishürden im digitalen Alltag hinweg. Aus dem Inhalt:- Über 1.800 Fachbegriffe aus dem digitalen Alltag- Neu mit ausführlichen Infos zu Smart Home, Künstliche Intelligenz, Bitcoin u.v.m.- Alle Abkürzungen zum schnellen Nachschlagen- Über 600 Abbildungen zu Geräten, Anschlüssen und Programmen- Basiswissen: Tastatur, Maus und Touchscreen- Grundwortschatz und Computerbedienung Englisch-Deutsch- Tipps zum Computer- und Tabletkauf- Mit Aussprachehinweisen für Fachbegriffe und Fremdwörter im Anhang

Blogging All-in-One For Dummies

BLOG WITH THE BEST OF ‘EM!If you’re looking for a complete guide to creating and solidifying your place in the blogosphere, you’ve come to the right place! With 8 books in one, Blogging All-in-One For Dummies is the only resource you’ll need to get started or to improve your existing blog. Learn about the most popular blogging platforms, creating content worth reading, and methods for driving traffic to your blog. Cut through the confusion and find the facts about monetizing your blog, using the best blogging tools for you, and increasing reader engagement to become an active, successful member of the blogging community. You're ready to start blogging, so let Dummies show you the way!* Perfect your blog idea and choose the best platform for you* Get people to read your blog through search engine optimization and social media promotion* Learn about the latest trends in the blogosphere* Make money from your blog with creative monetization ideasBloggers of all skill and experience levels will find valuable information in Blogging All-in-One For Dummies. AMY LUPOLD BAIR is the founder of Resourceful Mommy Media, LLC, and the author of the parenting and lifestyle blog, Resourceful Mommy. She is the author of Blogging For Dummies, 7th Edition. Introduction 1BOOK 1: ENTERING THE BLOGOSPHERE 7Chapter 1: Joining the Blogosphere 9Chapter 2: Preparing to Start and Write a Blog 27Chapter 3: Blogging Basics 43Chapter 4: Blogging Best Practices 67BOOK 2: NICHE BLOGGING 81Chapter 1: Understanding Niche Blogging 83Chapter 2: Benefiting from a Niche Blog Approach 99Chapter 3: Choosing Your Niche 111Chapter 4: Writing for Your Niche 127BOOK 3: CORPORATE AND NON-PROFIT BLOGGING 149Chapter 1: Starting a Business Blog 151Chapter 2: Developing a Blog Plan 177Chapter 3: Choosing Bloggers 199Chapter 4: Writing an Organization’s Blog 215Chapter 5: Keeping Yourself and Your Organization Out of Trouble 227BOOK 4: FIGURING OUT BLOGGING PLATFORMS 241Chapter 1: Choosing a Blogging Platform 243Chapter 2: Finding the Right Blogging Platform 253Chapter 3: Taking a Look at WordPress 269Chapter 4: Using Google Blogger 301Chapter 5: Understanding Medium 331Chapter 6: Blogging with Wix 365BOOK 5: BLOGGING TOOLS 401Chapter 1: Optimizing for Search Engines 403Chapter 2: Measuring Blog Performance 419Chapter 3: Enhancing Content 435Chapter 4: Staying Organized 455BOOK 6: PROMOTING AND GROWING YOUR BLOG 479Chapter 1: Secrets to Blogging Success 481Chapter 2: Building Community 491Chapter 3: Social Networking 499Chapter 4: Distributing Content 515Chapter 5: Inviting or Being a Guest Blogger 529BOOK 7: MAKING MONEY FROM YOUR BLOG 539Chapter 1: Blog Advertising 101 541Chapter 2: Publishing Advertising 549Chapter 3: Making Money with Affiliate Marketing 575Chapter 4: Publishing Sponsored Posts 589Chapter 5: Monetizing with Social Commerce 603Chapter 6: Selling Ad Space Directly 623Chapter 7: Benefiting from Indirect Monetization Opportunities 633BOOK 8: MOVING BEYOND WRITING BLOG POSTS 641Chapter 1: Painting a Picture with Visual Content 643Chapter 2: Reaching Your Audience with Video Content 665Chapter 3: Getting Social with Social Media 683Chapter 4: Creating a Podcast 711Index 727

Blogging All-in-One For Dummies

BLOG WITH THE BEST OF ‘EM!If you’re looking for a complete guide to creating and solidifying your place in the blogosphere, you’ve come to the right place! With 8 books in one, Blogging All-in-One For Dummies is the only resource you’ll need to get started or to improve your existing blog. Learn about the most popular blogging platforms, creating content worth reading, and methods for driving traffic to your blog. Cut through the confusion and find the facts about monetizing your blog, using the best blogging tools for you, and increasing reader engagement to become an active, successful member of the blogging community. You're ready to start blogging, so let Dummies show you the way!* Perfect your blog idea and choose the best platform for you* Get people to read your blog through search engine optimization and social media promotion* Learn about the latest trends in the blogosphere* Make money from your blog with creative monetization ideasBloggers of all skill and experience levels will find valuable information in Blogging All-in-One For Dummies. AMY LUPOLD BAIR is the founder of Resourceful Mommy Media, LLC, and the author of the parenting and lifestyle blog, Resourceful Mommy. She is the author of Blogging For Dummies, 7th Edition. Introduction 1BOOK 1: ENTERING THE BLOGOSPHERE 7Chapter 1: Joining the Blogosphere 9Chapter 2: Preparing to Start and Write a Blog 27Chapter 3: Blogging Basics 43Chapter 4: Blogging Best Practices 67BOOK 2: NICHE BLOGGING 81Chapter 1: Understanding Niche Blogging 83Chapter 2: Benefiting from a Niche Blog Approach 99Chapter 3: Choosing Your Niche 111Chapter 4: Writing for Your Niche 127BOOK 3: CORPORATE AND NON-PROFIT BLOGGING 149Chapter 1: Starting a Business Blog 151Chapter 2: Developing a Blog Plan 177Chapter 3: Choosing Bloggers 199Chapter 4: Writing an Organization’s Blog 215Chapter 5: Keeping Yourself and Your Organization Out of Trouble 227BOOK 4: FIGURING OUT BLOGGING PLATFORMS 241Chapter 1: Choosing a Blogging Platform 243Chapter 2: Finding the Right Blogging Platform 253Chapter 3: Taking a Look at WordPress 269Chapter 4: Using Google Blogger 301Chapter 5: Understanding Medium 331Chapter 6: Blogging with Wix 365BOOK 5: BLOGGING TOOLS 401Chapter 1: Optimizing for Search Engines 403Chapter 2: Measuring Blog Performance 419Chapter 3: Enhancing Content 435Chapter 4: Staying Organized 455BOOK 6: PROMOTING AND GROWING YOUR BLOG 479Chapter 1: Secrets to Blogging Success 481Chapter 2: Building Community 491Chapter 3: Social Networking 499Chapter 4: Distributing Content 515Chapter 5: Inviting or Being a Guest Blogger 529BOOK 7: MAKING MONEY FROM YOUR BLOG 539Chapter 1: Blog Advertising 101 541Chapter 2: Publishing Advertising 549Chapter 3: Making Money with Affiliate Marketing 575Chapter 4: Publishing Sponsored Posts 589Chapter 5: Monetizing with Social Commerce 603Chapter 6: Selling Ad Space Directly 623Chapter 7: Benefiting from Indirect Monetization Opportunities 633BOOK 8: MOVING BEYOND WRITING BLOG POSTS 641Chapter 1: Painting a Picture with Visual Content 643Chapter 2: Reaching Your Audience with Video Content 665Chapter 3: Getting Social with Social Media 683Chapter 4: Creating a Podcast 711Index 727

Apple Device Management

Working effectively with Apple platforms at a corporate or business level includes not only infrastructure, but a mode of thinking that administrators have to adopt to find success. A mode of thinking that forces you to leave 30 years of IT dogma at the door. This book is a guide through how to integrate Apple products in your environment with a minimum of friction. Because the Apple ecosystem is not going away.You'll start by understanding where Apple, third-party software vendors, and the IT community is taking us. What is Mobile Device Management and how does it work under the hood. By understanding how MDM works, you will understand what needs to happen on your networks in order to allow for MDM, as well as the best way to give the least amount of access to the servers or services that’s necessary. You'll then look at management agents that do not include MDM, as well as when you will need to use an agent as opposed to when to use other options. Once you can install a management solution, you can deploy profiles on a device or you can deploy profiles on Macs using scripts.With Apple Device Management as your guide, you'll customize and package software for deployment and lock down devices so they’re completely secure. You’ll also work on getting standard QA environments built out, so you can test more effectively with less effort.This thoroughly revised and expanded Second Edition provides new coverage and updates on daemons and agents, declarative management, Gatekeeper, script options, SSO tools, Azure/Apple Business Essentials integrations and much more.YOU WILL* Deploy profiles across devices effectively and securely* Install apps remotely both from the app store and through custom solutions* Work natively with Apple environments rather than retrofitting older IT solutionsWHO THIS BOOK IS FORMac administrators within organizations that want to integrate with the current Apple ecosystem, including Windows administrators learning how to use/manage Macs, mobile administrators working with iPhones and iPads, and mobile developers tasked with creating custom apps for internal, corporate distribution.CHARLES EDGE is the Director of the Marketplace at Jamf. He holds 30 years of experience as a developer, administrator, network architect, product manager and CTO. He is the author of 20 books and more than 6,000 blog posts on technology, and has served as an editor and author for many publications. Charles also serves on the board of multiple companies and conferences, and frequently speaks at industry conferences around the world, including DefCon, BlackHat, LinuxWorld, the Apple Worldwide Developers Conference, and a number of Apple-focused conferences. Charles is also the author of krypted.com and a cohost of the MacAdmins Podcast.RICH TROUTON has been doing Macintosh system and server administration for 20+ years and has supported Macs in a number of different environments, including university, government, medical research, advertising and enterprise software development. His current position is at SAP, where he works with the rest of the Apple CoE team to support SAP's Apple community. CHAPTER 1: THE EVOLUTION OF APPLE DEVICE MANAGEMENTNeXTMac + Unix = Mac OS XEcosystem CoexistenceiOS Device ManagementiOS + Mac OS X = macOSImaging Is Dead?macOS – Unix = appleOSDon’t Forget The AppsSERVERSBALANCED APPLE SCORECARDAccess to organizational resourcesCradle to Grave device managementDirectory ServicesEndpoint ProtectionWorld class supportSummaryCHAPTER 2: AGENT-BASED MANAGEMENTDaemons and AgentsServicesLaunchDaemons and LaunchAgentsCreate Your Own DaemonThird Party DaemonsUse Lingon To See and change Daemons and Agents EasilyWorking with Daemons and Agents in ScriptsJamfMunkiChefPuppetRootlessThe Impact of UAMDMSummaryCHAPTER 3: PROFILESUse Apple Configurator to Create a ProfileView the Raw Contents of a ProfilesInstall a ProfileView a Profile from iOSView the Effects of a Profile on a MacRemove a ProfileRestrict Profile Installation on iOSUse the Profiles Command on macOSSummaryCHAPTER 4: A DEEP DIVE INTO MDMManaged PreferencesManaged ClientAPNsEnrollmentUAMDMHow MDM Commands WorkSending A CommandProfiles As CommandsDevice SupervisionSummaryCHAPTER 4: EXPLORING MDM WORKFLOWSWiping a Device Using Profile ManagerLocking a Device Using VMware Workspace ONEResetting a Device Lock Using Jamf ProDisabling the Camera Using MobileIronInstalling a Package from Jamf NowPushing a Password Policy from IntuneSummaryCHAPTER 5: APPS, VPP, AND APPLICATION DISTRIBUTIONInstall an ipa on iOSRewrapping an ipaInstall a .app on macOSInstall an installation Package on macOSSummaryCHAPTER 6: THE APP AND OS DISTRIBUTION BUILD TRAINAutopkgAutopkgrIntegrate Autopkgr With JamfIntegrate Autopkgr With Other ProductsSummaryCHAPTER 7: ACCESSING NETWORK SERVICESGetting on the Network802.1xDEP and Guest NetworksIdentity Providers and SaaS AppsAccessing FilesRemote ControlSummaryCHAPTER 7: SECURING YOUR FLEETSecuring the PlatformCombat Malware on macOSXprotectClamAVThird Party SolutionsThreat Management on iOSBinary WhitelistingComplianceCentralized Log Capture and AnalysisBeyond AgentsSummaryCHAPTER 8: A CULTURE OF CONTINUAL TESTINGManual TestingBuild A Testing MatrixAutomated TestingSikuliTestplantExpect ScriptingKanbanRelease ManagementSummaryCHAPTER 9: THE FUTURE OF APPLE DEVICE MANAGEMENTThe Future Of AgentsSummaryAPPENDIX 1: THE APPLE ECOSYSTEMAntivirusAutomation ToolsBackupCollaboration Suites and File SharingCRMDEP Splash Screens and Help MenusDevelopment Tools, IDEs, and Text ManipulatorsDigital Signage and KiosksDirectory Services and Authentication ToolsIdentity ManagementImaging and Configuration ToolsLog Collection and AnalysisManagement SuitesMiscPoint of SalePrint ServersRemote ManagementSecurity ToolsService Desk ToolsSoftware Packaging and Package ManagementStorageTroubleshooting, Repair, and Service ToolsVirtualization and EmulationHonorable MentionAPPENDIX 2: COMMON APPLE PORTS

iOS Architecture Patterns

Develop well-structured applications using tested techniques and patterns. When you start to develop an application, you not only have to think about the idea of the finished application, but also about how it will evolve as it is built. This book shows you how to plan for changes, scope creep, and for the possibility of other developers joining in.Start by learning what architecture patterns for an application are. You’ll find out why it’s important for your applications to be based on these patterns and which ones are the most common. Then you’ll look at the MVC as one of the best known and used patterns. You’ll see how and when it can be implemented in your applications, as well as its advantages and disadvantages.From there, you’ll discover the first evolution of the MVC model: the MVP, which introduces a new layer (Presenter) to better manage views. The next evolution after that is the MVVM, which introduces the ViewModel layer and its connection with the views through Data Binding. With those prominent patterns covered, you’ll read about VIPER and VIP, Architecture Patterns that seeks to make applications easily maintainable, modularized, and highly scalable. All of which are hallmarks of Clean Architecture.Architecture patterns have developed and evolved to give your applications solid foundations. Understanding these patterns, you will reduce the problems that may arise when modifying existing functions, adding new ones, or correcting errors that may arise in the development process.WHAT YOU'LL LEARN* Code cleanly with solid foundations* Start your project ready to adapt and evolve as features and other developers are added* Find and apply the right patterns for the best results WHO THIS BOOK IS FORDevelopers with some programming knowledge who want to learn different architecture patterns, those who already have more experience and are looking for a starting point on complex patterns such as VIPER or VIP, and beginner programmersRAÚL FERRER GARCÍA holds a doctorate in Chemistry and started short-circuiting computer science by programming with a ZX Spectrum when he was 14. For the past decade as a Mobile Tech Lead, he has dedicated himself completely to the development and management of mobile applications for iOS. He also maintains a blog in which he tries to explain everything he’s learned and studied about the world of mobile development.1. Introduction1.1. What are architecture patterns?1.2. Why we need an architecture pattern for our apps?1.3. The search for a ‘Clean Architecture’.1.4. How to choose the right architecture.1.5. Most used architecture patterns.2. MVC: Model-View-Controller2.1. What is MVC.2.2. Components in MVC.2.3. How it works.2.4. When to use MVC.2.5. Applying MVC.2.6. Testing.2.7. Advantages and disadvantages of MVC.3. MVP: Model-View-Presenter3.1. What is MVP.3.2. Components in MVP.3.3. How it works.3.4. When to use MVP.3.5. Applying MVP.3.6. Testing.3.7. Advantages and disadvantages of MVP.4. MVVM: Model-View-ViewModel4.1. What is MVVM.4.2. Components in MVVM.4.3. How it works: Data binding.4.4. When to use MVVM.4.5. Applying MVVM.4.6. Testing.4.7. Advantages and disadvantages of MVVM4.8. MVVM-C: Abstracting Navigation from MVVM5. VIPER: View-Interactor-Presenter-Entity-Router5.1. What is VIPER.5.2. Components in VIPER.5.3. How it works.5.4. When to use VIPER.5.5. Applying VIPER.5.6. Testing.5.7. Advantages and disadvantages of VIPER6. VIP: View-Interactor-Presenter6.1. What is VIP.6.2. Components in VIP.6.3. How it works.6.4. When to use VIP.6.5. Applying VIP.6.6. Testing.6.7. Advantages and disadvantages of VIP7. Other Architecture Patterns7.1. RIBs: Router, Interactor and Builder7.2. TCA: The Composable Architecture7.3. Redux7.4. TEA: The Elm Architecture8. Conclusion8.1. Importance of Clean Architecture.8.2. Moving ForwardAudience: Intermediate

Dokumenten-Management

Informationen im Unternehmen effizient nutzenDas umfassende Kompendium zum Dokumenten-ManagementDieses Kompendium behandelt alle wesentlichen Fragen des Dokumenten-Managements ganzheitlich und umfassend. Dabei werden Fragen der Projektplanung und der Einführung von Dokumenten-Management-Lösungen ebenso behandelt wie organisatorische, wirtschaftliche und technische Aspekte. Außerdem werden die rechtlichen Rahmenbedingungen für Deutschland, die Europäische Union – soweit die entsprechenden Vorschriften einheitlich in der ganzen EU gültig sind – und für die Schweiz ausführlich dargestellt.Die Beschreibung von Funktion, Anwendung und Nutzen von Dokumenten-Management-Systemen (DMS) bildet auch in der vorliegenden Auflage einen Schwerpunkt. Sie werden sowohl mit dem für eine erfolgreiche Lösungsimplementierung erforderlichen Wissen ausgestattet, als auch in die Lage versetzt, die Funktionsweise von DMS zu verstehen und Systemalternativen zu beurteilen. Durch mehrere Anwenderberichte werden unterschiedliche Projektschwerpunkte und -ansätze veranschaulicht.Um den aktuellen Entwicklungen und Schwerpunkten besser gerecht zu werden, wurde das Buch vollständig neu strukturiert und umfassend überarbeitet. In der sechsten Auflage dieses Standardwerks werden aktuelle IT-Trends mit Relevanz für die Dokumentenverwaltung detailliert beschrieben. Neben den etablierten Cloud-Technologien werden auch neue Ansätze aus dem Bereich der Künstlichen Intelligenz oder Blockchains diskutiert und bewertet. Das Rechtskapitel wurde aufgrund der Änderungen im Bereich des Datenschutz-, IT- und Steuerrechts vollständig überarbeitet und ausgebaut. Neu eingeführt wurde ein Kapitel zum Thema Anforderungsanalyse. Die vorgestellten Anwendungsfälle wurden aktualisiert.Autoren:Klaus Götzer, Patrick Maué, Ulrich EmmertKlaus Götzer studierte Betriebswirtschaftslehre an der Universität München. Anschließend war er für mehrere Jahre in einem Unternehmen der Luft- und Raumfahrtindustrie in einer Organisationsabteilung als Organisator, Projektleiter und stellvertretender Hauptabteilungsleiter tätig. An der Universität des Saarlandes (Prof. Scheer) promovierte er mit dem Thema „Optimale Wirtschaftlichkeit und Durchlaufzeit im Büro“. Anschließend war er in einer Unternehmensberatung für den Bereich „Prozessoptimierung“ zuständig und leitete eine Geschäftsstelle. Seit 1993 ist er selbstständig und führt IT- und Organisationsprojekte vor allem im Öffentlichen Dienst, in Industrie- und Versicherungsunternehmen durch. Hierbei beschäftigt er sich vor allem mit den Themen Geschäftsprozessmanagement, Workflow und Dokumenten-Management.Dr. Patrick Maué hat für Studium und Promotion an der WWU Münster den Schwerpunkt Geoinformatik für sich entdeckt. In seinen Forschungsarbeiten und wissenschaftlichen Veröffentlichungen hat er sich mit der Semantik von Geodaten auseinandergesetzt. In den darauffolgenden Jahren hat er im Namen verschiedener Unternehmen Digitalisierungsprojekte im deutschen Behördenumfeld technisch und fachlich unterstützt und als Software Architekt die Umsetzung vieler Anwendungen begleitet. In den meisten Projekten stand dabei die Einführung oder Modernisierung von DMS Lösungen im Mittelpunkt. Als begeisterter Programmierer hat er aber stets die Nähe zur praktischen Umsetzung gesucht und arbeitet aktiv in Open Source Projekten mit. Heute leitet er ein Team von Software Entwicklern, die Produkte im DMS-Umfeld mit Fokus auf Sprachverständnis mit Hilfe maschinellen Lernens entwickeln.Ulrich Emmert ist seit 1996 Rechtsanwalt mit Schwerpunkt IT- und Datenschutzrecht, stellvertretender Vorstandsvorsitzender des ECM-Branchenverbandes VOI e. V., Geschäftsführer der esb data GmbH, die externe Datenschutzmandate übernimmt und Vorstand der Reviscan AG, die Signatursoftware und Datenbanksoftware herstellt und vertreibt. Daneben ist er im Aufsichtsrat von mehreren IT-Unternehmen vertreten.Zielgruppen:ManagementProjektleitungSachbearbeitende und Anwender*innenHochschullehrkräfteTrainer*innenStudierende

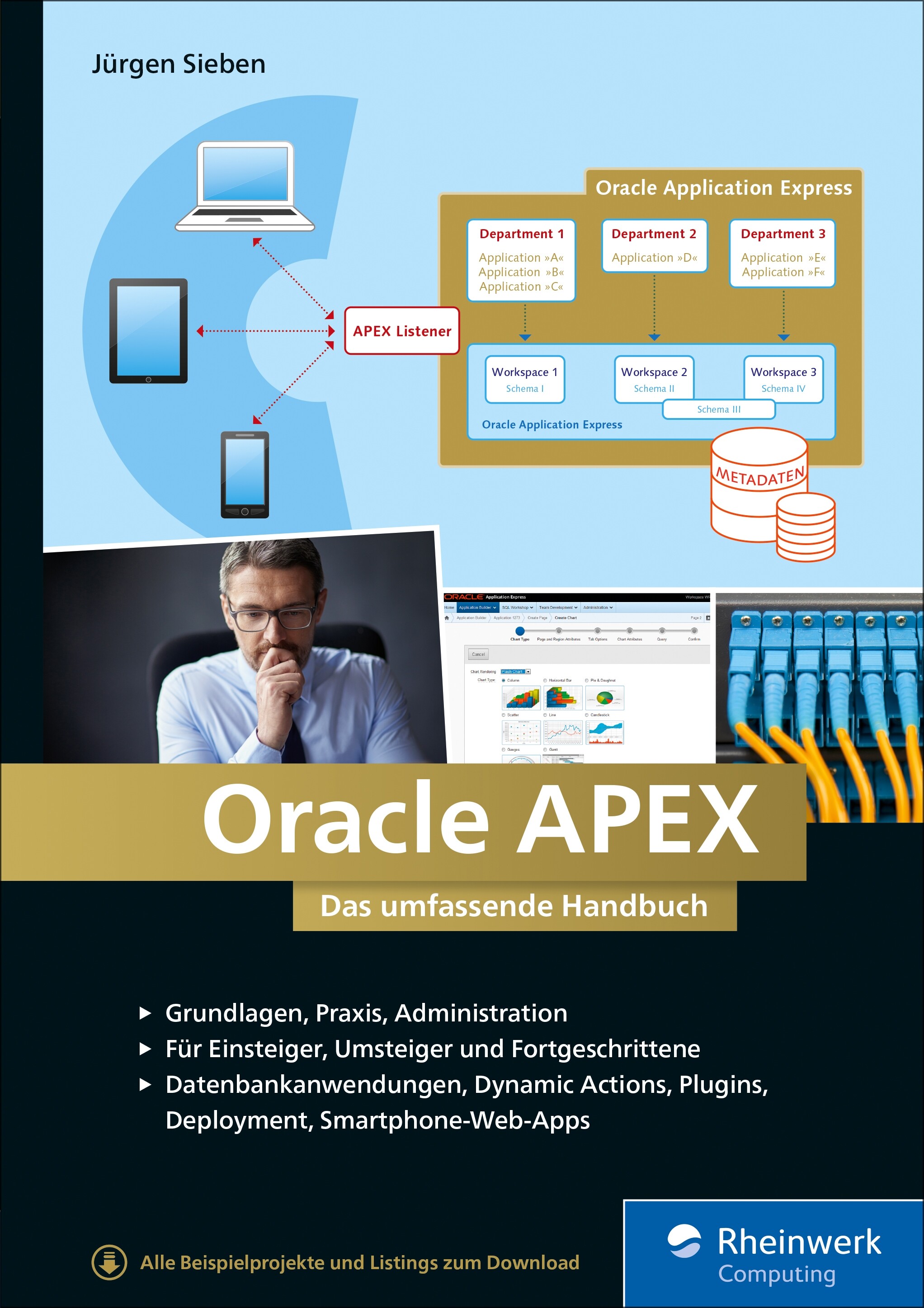

Oracle APEX

Das umfassende Handbuch Jürgen Sieben macht Sie in diesem Handbuch mit Oracle APEX vertraut und zeigt Ihnen ausführlich, wie Sie darin unternehmenstaugliche, webbasierte Datenbankanwendungen entwickeln – fachlich anspruchsvoll und didaktisch routiniert. Kenntnisse in SQL und PL/SQL werden vorausgesetzt. Inkl. Installations- und Upgrade-Anleitung.

Foundations of ARM64 Linux Debugging, Disassembling, and Reversing

Gain a solid understanding of how Linux C and C++ compilers generate binary code. This book explains the reversing and binary analysis of ARM64 architecture now used by major Linux cloud providers and covers topics ranging from writing programs in assembly language, live debugging, and static binary analysis of compiled C and C++ code. It is ideal for those working with embedded devices, including mobile phones and tablets.Using the latest version of Red Hat, you'll look closely at the foundations of diagnostics of core memory dumps, live and postmortem debugging of Linux applications, services, and systems. You'll also work with the GDB debugger and use it for disassembly and reversing. This book uses practical step-by-step exercises of increasing complexity with explanations and many diagrams, including some necessary background topics. In addition, you will be able to analyze such code confidently, understand stack memory usage, and reconstruct original C/C++ code.And as you'll see, memory forensics, malware, and vulnerability analysis, require an understanding of ARM64 assembly language and how C and C++ compilers generate code, including memory layout and pointers. This book provides the background knowledge and practical foundations you’ll need to understand internal Linux program structure and behavior.Foundations of ARM64 Linux Debugging, Disassembling, and Reversing is the perfect companion to Foundations of Linux Debugging, Disassembling, and Reversing for readers interested in the cloud or cybersecurity.WHAT YOU'LL LEARN* Review the basics of ARM64 assembly language* Examine the essential GDB debugger commands for debugging and binary analysis * Study C and C++ compiler code generation with and without compiler optimizations* Look at binary code disassembly and reversing patterns* See how pointers in C and C++ are implemented and usedWHO THIS BOOK IS FORSoftware support and escalation engineers, cloud security engineers, site reliability engineers, DevSecOps, platform engineers, software testers, Linux C/C++ software engineers and security researchers without ARM64 assembly language background, and beginners learning Linux software reverse engineering techniques.Dmitry Vostokov is an internationally recognized expert, speaker, educator, scientist, inventor, and author. He is the founder of the pattern-oriented software diagnostics, forensics, and prognostics discipline (Systematic Software Diagnostics), and Software Diagnostics Institute (DA+TA: DumpAnalysis.org + TraceAnalysis.org). Vostokov has also authored books on software diagnostics, anomaly detection and analysis, software and memory forensics, root cause analysis and problem solving, memory dump analysis, debugging, software trace and log analysis, reverse engineering, and malware analysis. He has over 25 years of experience in software architecture, design, development, and maintenance in various industries, including leadership, technical, and people management roles. In his spare time, he presents various topics on Debugging.TV and explores Software Narratology, its further development as Narratology of Things and Diagnostics of Things (DoT), Software Pathology, and Quantum Software Diagnostics. His current interest areas are theoretical software diagnostics and its mathematical and computer science foundations, application of formal logic, artificial intelligence, machine learning, and data mining to diagnostics and anomaly detection, software diagnostics engineering and diagnostics-driven development, diagnostics workflow, and interaction. Recent interest areas also include cloud native computing, security, automation, functional programming, and applications of category theory to software development and big data. He is based out of Dublin, Ireland.CHAPTER 1 - A64.1: MEMORY, REGISTERS, AND SIMPLE ARITHMETIC 11Memory and Registers inside an Idealized Computer 11Memory and Registers inside ARM 64-bit Computer 12“Arithmetic” Project: Memory Layout and Registers 13“Arithmetic” Project: A Computer Program 14“Arithmetic” Project: Assigning Numbers to Memory Locations 15Assigning Numbers to Registers 18“Arithmetic” Project: Adding Numbers to Memory Cells 19Incrementing/Decrementing Numbers in Memory and Registers 22Multiplying Numbers 25CHAPTER 2 - A64.2: CODE OPTIMIZATION 29“Arithmetic” Project: C/C++ Program 29Downloading GDB 31GDB Disassembly Output – No Optimization 32GDB Disassembly Output – Optimization 37CHAPTER 3 - A64.3: NUMBER REPRESENTATIONS 39Numbers and Their Representations 39Decimal Representation (Base Ten) 40Ternary Representation (Base Three) 41Binary Representation (Base Two) 42Hexadecimal Representation (Base Sixteen) 43Why are Hexadecimals Used? 44CHAPTER 4 - A64.4: POINTERS 47A Definition 47“Pointers” Project: Memory Layout and Registers 48“Pointers” Project: Calculations 50Using Pointers to Assign Numbers to Memory Cells 51Adding Numbers Using Pointers 58Incrementing Numbers Using Pointers 62Multiplying Numbers Using Pointers 65CHAPTER 5 - A64.5: BYTES, HALF WORDS, WORDS, AND DOUBLE WORDS 69Using Hexadecimal Numbers 69Byte Granularity 70Bit Granularity 71Memory Layout 72CHAPTER 6 - A64.6: POINTERS TO MEMORY 75Pointers Revisited 75Addressing Types 76Registers Revisited 81NULL Pointers 82Invalid Pointers 83Variables as Pointers 84Pointer Initialization 85Initialized and Uninitialized Data 86More Pseudo Notation 87“MemoryPointers” Project: Memory Layout 88CHAPTER 7 - A64.7: LOGICAL INSTRUCTIONS AND PC 99Instruction Format 99Logical Shift Instructions 100Logical Operations 101Zeroing Memory or Registers 102Instruction Pointer 103Code Section 105CHAPTER 8 - A64.8: RECONSTRUCTING A PROGRAM WITH POINTERS 107Example of Disassembly Output: No Optimization 107Reconstructing C/C++ Code: Part 1 110Reconstructing C/C++ Code: Part 2 112Reconstructing C/C++ Code: Part 3 114Reconstructing C/C++ Code: C/C++ program 116Example of Disassembly Output: Optimized Program 117CHAPTER 9 - A64.9: MEMORY AND STACKS 119Stack: A Definition 119Stack Implementation in Memory 120Things to Remember 122Stack Push Implementation 123Stack Pop Implementation 124Register Review 125Application Memory Simplified 126Stack Overflow 127Jumps 128Calls 130Call Stack 131Exploring Stack in GDB 133CHAPTER 10 - A64.10: FRAME POINTER AND LOCAL VARIABLES 137Stack Usage 137Register Review 138Addressing Array Elements 139Stack Structure (No Function Parameters) 140Function Prolog 141Raw Stack (No Local Variables and Function Parameters) 142Function Epilog 144“Local Variables” Project 145Disassembly of Optimized Executable 148CHAPTER 11- A64.11: FUNCTION PARAMETERS 149“FunctionParameters” Project 149Stack Structure 150Function Prolog and Epilog 152Project Disassembled Code with Comments 154Parameter Mismatch Problem 158CHAPTER 12 - A64.12: MORE INSTRUCTIONS 159PSTATE Flags 159Testing for 0 160TST - Logical Compare 161CMP – Compare Two Operands 162TST or CMP? 163Conditional Jumps 164Function Return Value 165CHAPTER 13 - A64.13: FUNCTION POINTER PARAMETERS 167“FunctionPointerParameters” Project 167Commented Disassembly 168CHAPTER 14 - A64.14: SUMMARY OF CODE DISASSEMBLY PATTERNS 173Function Prolog / Epilog 173ADR (Address) 174Passing Parameters 175Accessing Saved Parameters and Local Variables 176

Foundations of Linux Debugging, Disassembling, and Reversing

Review topics ranging from Intel x64 assembly language instructions and writing programs in assembly language, to pointers, live debugging, and static binary analysis of compiled C and C++ code. This book is ideal for Linux desktop and cloud developers.Using the latest version of Debian, you’ll focus on the foundations of the diagnostics of core memory dumps, live and postmortem debugging of Linux applications, services, and systems, memory forensics, malware, and vulnerability analysis. This requires an understanding of x64 Intel assembly language and how C and C++ compilers generate code, including memory layout and pointers.This book provides the background knowledge and practical foundations you’ll need in order to master internal Linux program structure and behavior. It consists of practical step-by-step exercises of increasing complexity with explanations and ample diagrams. You’ll also work with the GDB debugger and use it for disassembly and reversing.By the end of the book, you will have a solid understanding of how Linux C and C++ compilers generate binary code. In addition, you will be able to analyze such code confidently, understand stack memory usage, and reconstruct original C/C++ code. Foundations of Linux Debugging, Disassembling, and Reversing is the perfect companion to Foundations of ARM64 Linux Debugging, Disassembling, and Reversing for readers interested in the cloud or cybersecurity.WHAT YOU'LL LEARN* Review the basics of x64 assembly language* Examine the essential GDB debugger commands for debugging and binary analysis * Study C and C++ compiler code generation with and without compiler optimizations * Look at binary code disassembly and reversing patterns* See how pointers in C and C++ are implemented and usedWHO THIS BOOK IS FORSoftware support and escalation engineers, cloud security engineers, site reliability engineers, DevSecOps, platform engineers, software testers, Linux C/C++ software engineers and security researchers without Intel x64 assembly language background, beginners learning Linux software reverse engineering techniques, and engineers coming from non-Linux environments.Dmitry Vostokov is an internationally recognized expert, speaker, educator, scientist, inventor, and author. He is the founder of the pattern-oriented software diagnostics, forensics, and prognostics discipline (Systematic Software Diagnostics), and Software Diagnostics Institute (DA+TA: DumpAnalysis.org + TraceAnalysis.org). Vostokov has also authored books on software diagnostics, anomaly detection and analysis, software and memory forensics, root cause analysis and problem solving, memory dump analysis, debugging, software trace and log analysis, reverse engineering, and malware analysis. He has over 25 years of experience in software architecture, design, development, and maintenance in various industries, including leadership, technical, and people management roles. In his spare time, he presents various topics on Debugging.TV and explores Software Narratology, its further development as Narratology of Things and Diagnostics of Things (DoT), Software Pathology, and Quantum Software Diagnostics. His current interest areas are theoretical software diagnostics and its mathematical and computer science foundations, application of formal logic, artificial intelligence, machine learning, and data mining to diagnostics and anomaly detection, software diagnostics engineering and diagnostics-driven development, diagnostics workflow, and interaction. Recent interest areas also include cloud native computing, security, automation, functional programming, and applications of category theory to software development and big data. He is based out of Dublin, Ireland.CHAPTER ONE - X64.1: MEMORY, REGISTERS, AND SIMPLE ARITHMETIC 11Memory and Registers inside an Idealized Computer 11Memory and Registers inside Intel 64-bit PC 12“Arithmetic” Project: Memory Layout and Registers 13“Arithmetic” Project: A Computer Program 14“Arithmetic” Project: Assigning Numbers to Memory Locations 15Assigning Numbers to Registers 17“Arithmetic” Project: Adding Numbers to Memory Cells 18Incrementing/Decrementing Numbers in Memory and Registers 21Multiplying Numbers 24CHAPTER TWO - X64.2: CODE OPTIMIZATION 27“Arithmetic” Project: C/C++ Program 27Downloading GDB 28GDB Disassembly Output – No Optimization 29GDB Disassembly Output – Optimization 32CHAPTER THREE - X64.3: NUMBER REPRESENTATIONS 33Numbers and Their Representations 33Decimal Representation (Base Ten) 34Ternary Representation (Base Three) 35Binary Representation (Base Two) 36Hexadecimal Representation (Base Sixteen) 37Why are Hexadecimals Used? 38CHAPTER FOUR - X64.4: POINTERS 41A Definition 41“Pointers” Project: Memory Layout and Registers 42“Pointers” Project: Calculations 43Using Pointers to Assign Numbers to Memory Cells 44Adding Numbers Using Pointers 50Incrementing Numbers Using Pointers 53Multiplying Numbers Using Pointers 56CHAPTER FIVE - X64.5: BYTES, WORDS, DOUBLE, AND QUAD WORDS 61Using Hexadecimal Numbers 61Byte Granularity 62Bit Granularity 63Memory Layout 64CHAPTER SIX - X64.6: POINTERS TO MEMORY 67Pointers Revisited 67Addressing Types 68Registers Revisited 73NULL Pointers 74Invalid Pointers 75Variables as Pointers 76Pointer Initialization 77Initialized and Uninitialized Data 78More Pseudo Notation 79“MemoryPointers” Project: Memory Layout 80CHAPTER SEVEN - X64.7: LOGICAL INSTRUCTIONS AND RIP 89Instruction Format 89Logical Shift Instructions 90Logical Operations 91Zeroing Memory or Registers 92Instruction Pointer 93Code Section 95CHAPTER EIGHT - X64.8: RECONSTRUCTING A PROGRAM WITH POINTERS 97Example of Disassembly Output: No Optimization 97Reconstructing C/C++ Code: Part 1 99Reconstructing C/C++ Code: Part 2 101Reconstructing C/C++ Code: Part 3 103Reconstructing C/C++ Code: C/C++ program 104Example of Disassembly Output: Optimized Program 105CHAPTER NINE - X64.9: MEMORY AND STACKS 107Stack: A Definition 107Stack Implementation in Memory 108Things to Remember 110PUSH Instruction 111POP instruction 112Register Review 113Application Memory Simplified 115Stack Overflow 116Jumps 117Calls 119Call Stack 121Exploring Stack in GDB 123CHAPTER TEN - X64.10: FRAME POINTER AND LOCAL VARIABLES 127Stack Usage 127Register Review 128Addressing Array Elements 129Stack Structure (No Function Parameters) 130Function Prolog 131Raw Stack (No Local Variables and Function Parameters) 132Function Epilog 134“Local Variables” Project 135Disassembly of Optimized Executable 138CHAPTER ELEVEN - X64.11: FUNCTION PARAMETERS 139“FunctionParameters” Project 139Stack Structure 140Function Prolog and Epilog 142Project Disassembled Code with Comments 144Parameter Mismatch Problem 147CHAPTER TWELVE - X64.12: MORE INSTRUCTIONS 149CPU Flags Register 149The Fast Way to Fill Memory 150Testing for 0 152TEST - Logical Compare 153CMP – Compare Two Operands 154TEST or CMP? 155Conditional Jumps 156The Structure of Registers 157Function Return Value 158Using Byte Registers 159CHAPTER THIRTEEN - X64.13: FUNCTION POINTER PARAMETERS 161“FunctionPointerParameters” Project 161Commented Disassembly 162CHAPTER FOURTEEN - X64.14: SUMMARY OF CODE DISASSEMBLY PATTERNS 169Function Prolog / Epilog 169LEA (Load Effective Address) 171Passing Parameters 172Accessing Parameters and Local Variables 173

SEO

* Suchmaschinenoptimierung* Keyword- und Potenzialanalyse* Content-Optimierung* Technisches SEO* Linkstrukturen* Conversion-Optimierung* ErfolgskontrolleTEIL II:* Affiliate-Marketing* Provisionsmodelle* Amazon Partnerprogramm* Nischenthemen finden* Monetarisierung von InhaltenTEIL III:* Website aufbauen* Einsatz von WordPress* Rechtliche Grundlagen* Controlling mit Google AnalyticsPROF. DR. MARCO NIRSCHL ist Professor für E-Commerce Management an der Technischen Hochschule Amberg-Weiden. Dort leitet er den Bachelor-Studiengang Digital Business sowie die MBA-Studiengänge Digital Business Management und Digital Marketing. Marco Nirschl beschäftigt sich unter anderem mit Strategien und Prozessen im Digital Business und Online-Marketing. Er ist Autor, Speaker und Veranstalter von Tagungen im E-Commerce- und Online Marketing-Umfeld. Zuvor war er beim Sparkassenverband Bayern für Strategieentwicklung und -umsetzung innerhalb der Sparkassen-Finanzgruppe zuständig und verantwortete das Competence Center Retail bei dem Beratungsunternehmen ibi research. Marco Nirschl studierte Wirtschaftsinformatik an der Universität Regensburg und promovierte dort an der wirtschaftswissenschaftlichen Fakultät.STEFAN KALTENECKER ist Berater und Unternehmenstrainer für Online-Marketing. Er verfügt über eine umfassende Praxiserfahrung in den Themen Suchmaschinenoptimierung, Suchmaschinenwerbung und Webanalyse. Der Diplom-Betriebswirt (FH) ist seit 2002 Experte im Bereich E-Commerce und Online-Marketing. Nach seinem Marketing-Studium war er international als Unternehmensberater sowie im E-Commerce der Otto Group tätig. Bereits sein erstes Unternehmen im Online-Reisevertrieb generierte einen Millionenumsatz. Er verantwortete die Suchmaschinenoptimierung bei A.T.U. und leitete das Online-Marketing bei Netto Marken-Discount. Als Gründer und Coach der Erfolg E-Commerce GmbH unterstützt er Onlinehändler erfolgreich dabei, planbare und profitable Ergebnisse im Online-Marketing zu erzielen. Er lehrt Online-Marketing an mehreren Hochschulen, trainiert Unternehmen und gibt Fachseminare für mehr Erfolg im digitalen Unternehmertum.ALEXANDER EBERHARDT ist Online Marketing Manager in der Witt-Gruppe (einer Tochter des Otto Konzerns) in Weiden und derzeit im Bereich Suchmaschinenmarketing für alle organischen Aktivitäten zuständig. Zuvor steuerte er außerdem investive Suchkampagnen mit weltweitem Fokus. Alexander Eberhardt studierte Handels- und Dienstleistungsmanagement mit Schwerpunkt E-Commerce Management an der Ostbayerischen Technischen Hochschule Amberg-Weiden. Er spezialisierte sich auf Affiliate- und Suchmaschinenmarketing und betreibt erfolgreiche Affiliate-Websites.

SEO

* Suchmaschinenoptimierung* Keyword- und Potenzialanalyse* Content-Optimierung* Technisches SEO* Linkstrukturen* Conversion-Optimierung* ErfolgskontrolleTEIL II:* Affiliate-Marketing* Provisionsmodelle* Amazon Partnerprogramm* Nischenthemen finden* Monetarisierung von InhaltenTEIL III:* Website aufbauen* Einsatz von WordPress* Rechtliche Grundlagen* Controlling mit Google AnalyticsPROF. DR. MARCO NIRSCHL ist Professor für E-Commerce Management an der Technischen Hochschule Amberg-Weiden. Dort leitet er den Bachelor-Studiengang Digital Business sowie die MBA-Studiengänge Digital Business Management und Digital Marketing. Marco Nirschl beschäftigt sich unter anderem mit Strategien und Prozessen im Digital Business und Online-Marketing. Er ist Autor, Speaker und Veranstalter von Tagungen im E-Commerce- und Online Marketing-Umfeld. Zuvor war er beim Sparkassenverband Bayern für Strategieentwicklung und -umsetzung innerhalb der Sparkassen-Finanzgruppe zuständig und verantwortete das Competence Center Retail bei dem Beratungsunternehmen ibi research. Marco Nirschl studierte Wirtschaftsinformatik an der Universität Regensburg und promovierte dort an der wirtschaftswissenschaftlichen Fakultät.STEFAN KALTENECKER ist Berater und Unternehmenstrainer für Online-Marketing. Er verfügt über eine umfassende Praxiserfahrung in den Themen Suchmaschinenoptimierung, Suchmaschinenwerbung und Webanalyse. Der Diplom-Betriebswirt (FH) ist seit 2002 Experte im Bereich E-Commerce und Online-Marketing. Nach seinem Marketing-Studium war er international als Unternehmensberater sowie im E-Commerce der Otto Group tätig. Bereits sein erstes Unternehmen im Online-Reisevertrieb generierte einen Millionenumsatz. Er verantwortete die Suchmaschinenoptimierung bei A.T.U. und leitete das Online-Marketing bei Netto Marken-Discount. Als Gründer und Coach der Erfolg E-Commerce GmbH unterstützt er Onlinehändler erfolgreich dabei, planbare und profitable Ergebnisse im Online-Marketing zu erzielen. Er lehrt Online-Marketing an mehreren Hochschulen, trainiert Unternehmen und gibt Fachseminare für mehr Erfolg im digitalen Unternehmertum.ALEXANDER EBERHARDT ist Online Marketing Manager in der Witt-Gruppe (einer Tochter des Otto Konzerns) in Weiden und derzeit im Bereich Suchmaschinenmarketing für alle organischen Aktivitäten zuständig. Zuvor steuerte er außerdem investive Suchkampagnen mit weltweitem Fokus. Alexander Eberhardt studierte Handels- und Dienstleistungsmanagement mit Schwerpunkt E-Commerce Management an der Ostbayerischen Technischen Hochschule Amberg-Weiden. Er spezialisierte sich auf Affiliate- und Suchmaschinenmarketing und betreibt erfolgreiche Affiliate-Websites.

Linux Mint 21 - Schnelleinstieg

Der einfache Einstieg in die Linux-Welt Steigen Sie mit Linux Mint in die Linux-Welt ein! Mit diesem Buch erhalten Sie eine leicht verständliche Schritt-für-Schritt-Anleitung für die Installation und den Einsatz von Linux Mint 21. Dafür benötigen Sie keinerlei Linux-Kenntnisse und können schnell und einfach von Windows umsteigen. Sie werden Schritt für Schritt durch die verschiedenen Installationsmöglichkeiten von Linux Mint geführt (Live-Version, Festinstallation, Linux Mint als einziges oder als zweites Betriebssystem parallel zu Windows) und erfahren, wie Sie Linux Mint einrichten und an Ihre Bedürfnisse anpassen. Um sich schnell zurechtzufinden, erhalten Sie eine Einführung in die für Linux Mint empfohlenen Arbeitsoberflächen Cinnamon, Mate und XFCE sowie einen Überblick über vorinstallierte und weitere beliebte Linux-Software. Darüber hinaus erfahren Sie, wie Sie Software, die eigentlich für den Betrieb unter Windows gedacht ist, auch unter Linux installieren und nutzen können. Eine Einführung in die wichtigsten Linux-Grundlagen wie die Datei- und Benutzerverwaltung, die Installation von Software (Paketverwaltung) sowie das Terminal runden diesen Praxiseinstieg ab. So sind Sie optimal darauf vorbereitet, alle im Alltag anfallenden Aufgaben mit Linux Mint zu meistern.Aus dem Inhalt: Grundlagen zu Linux und MintInstallation und Live-VersionDie grafischen Oberflächen Cinnamon, Mate und XFCEAnwendungen nachinstallierenWindows-Programme mit Linux Mint nutzenLinux-Alternativen zu gängigen Windows-ProgrammenBackups und SicherheitTerminal und Verzeichnishierarchie

Asynchronous Programming with SwiftUI and Combine

Develop UI-heavy applications more easily, faster, and error-free. Based on several enhancements to the Swift language, SwiftUI takes a declarative approach to building UIs. Instead of imperatively coding the UI, this book will show you how to describe how you want your UI to look.SwiftUI treats the UI as a function of its state, thereby making managing your app’s state a lot easier. Change the underlying data model to redraw all parts of the UI that are connected to that particular slice of data. Likewise, easily update the underlying data model from the UI elements your data model is connected to. Combine is Apple’s Functional Reactive Programming framework. It complements SwiftUI and other frameworks, such as the networking APIs, in a natural way. Using Combine, you can subscribe to events and describe data processing in a way that is free of side effects. This allows for an easier implementation of event-driven applications.Using SwiftUI and Combine build more error-free apps in a shorter amount of time, targeting all of Apple’s platforms (iOS, iPadOS, watchOS, macOS, tvOS) with little to no overhead.By the end of the book you will have a solid understanding for architecting and implementing UI-heavy apps in a declarative and functional reactive way using SwiftUI, Combine, and async/await.You will:- Build simple and gradually more complex UIs in SwiftUI- Understand SwiftUI’s state management system- Work with Combine and Swift’s new async/await APIs to access the network and access other asynchronous APIs- Architect and structure modern applications on Apple platforms using SwiftUI, Combine, and async/awaitPeter Friese is a software engineer, author, speaker, and musician with a passion for helping developers build great apps. He works as a Developer Relations Engineer / Developer Advocate on the Firebase team at Google, where he focuses on helping developers build better apps using Firebase on iOS and other Apple platforms.Peter shares his knowledge and experience through writing on his personal blog, peterfriese.dev, publishing videos on YouTube, speaking at conferences and meet-ups, crafting sample apps and contributing to the Firebase SDKs.Prior to working at Google, he has held roles as a software engineer, software architect, and principal consultant at companies such as Lufthansa Systems, Gentleware, itemis, and Zühlke.Chapter 1: SwiftUI - A new Beginning* Why a New UI framework? * SwiftUI Principles * Declarative vs Imperative * State Management * Composition over Inheritance * Everything is a View * UIs are a function of their state * A quick tour of SwiftUI * Creating a new app * Anatomy of a SwiftUI app * Two-way tooling* Adding your first button * Print “hello” to the console * Explain live mode (need to turn on debug mode so you can see console output while in preview)* A brief overview of statement management * Use code editor and preview pane to update the “hello world” app to allow the user to give their name* TextField, Label, (Button) * @State to bind the TextField input * Bind Label, so it gets updated automatically * Run the app in live preview Chapter 2: Getting Started with SwiftUI○ Building Blocks* Views * View Modifiers * Property Wrappers * Simple UI Controls ■ Lists■ Navigation○ Composing UIs from simple UI elements* Building a list row* Making it reusable* extracting parts into separate structs / views * using ViewBuilders (properties / functions) Chapter 3: SwiftUI Foundation* Opaque return types * Implicit returns from single-expression functions * Function Builders * View Builders * Multiple Trailing Closures Domain Specific languages * Property Wrappers* The View Life Cycle Chapter 4: State Management* Managing State with Property Wrappers ■ @State ■ @ObservableObject ■ @ObservedObject■ @StateObject■ @EnvironmentObject* SwiftUI Patterns and State Management* Pattern: Drill-Down Navigation * Pattern: Input form * Pattern: Lookup field * Pattern: Local state in a single dialog * View Lifecycle * See Michael Long’s article * Maybe even build some sort of introspector? * Build my own debugging utilities Chapter 5: Building Input Forms* Building simple formsBuild a simple form with a couple of simple input fields. * Building advanced forms ■ Look-up fields■ Drill-down■ In-place editing (e.g. date picker) ■ Sections■ Forms and Data Binding / State Management■ Building a sign-up form■ Username■ Password / Repetition ■ Validation■ Come up with a non-Combine version for the following rules:* Do the passwords match? Password strong enough? * Username long enough? * Username still available? * How to handle state? Chapter 6: Functional Reactive Programming and Combine* Introduction to Functional Reactive Programming * What is it? * Why is it so cool / hot? * How can it help to make your apps better and more error-free * Core Combine Concepts ■ Publishers ■ Subscribers■ Operators* Combine Visualised * Marble Diagrams * Show some Combine operators as Marble Diagrams Chapter 7: Combine and SwiftUI○ Driving UI state○ Input validation using Combine* verify that the passwords match verify username length * verify username is still available * verify password meets password complexity rules * show error messages for the individual error conditions * combine all the above into a single state that drives the enabled state of the sign-up button* Optimise our code * use debounce to throttle the number of calls on our fake backend * ensure UI updates happen on the main thread (use receiveOn) * Closure Combine makes our code more maintainable. * It helps to decouple business logic from our UI * This also makes our code more testable Chapter 8: Testing Combine Code* Writing tests for asynchronous code * Mocking parts of your implementation * Some useful helpers Chapter 9: Advanced SwiftUI UIs○ LazyVGrid / LazyHGrid○ OutlinesChapter 10: Advanced SwiftUI - Building Reusable UI Components* Keep it lean and mean* Extracting functionality into sub-views * Using ViewBuilders to organise view code within a screen * Creating Container Components * Making your views customisable * Packaging your components using Swift Package Manager * Integrating views and view modifiers with the Xcode library Chapter 11: Building a Complete App with SwiftUI and Combine* Features of the app * Data Model * OpenLibrary API* FirebaseChapter 12: Displaying a list of books* Building a list cell from simple UI views * Compose a list view * Make your code reusable Chapter 13: Implementing a search screen○ Implementing a re-usable search bar* Designing the UI * Data Binding and State Management * Making the view re-usable ○ Connecting to the OpenLibrary API* Searching book titles * Using Combine to improve working with the API * Debounce * Mapping JSON Data * Error handling Automatic retriesChapter 14: Drill-Down Navigation and State Management○ Implementing a book details / edit screen○ Drill-down navigation patternChapter 15: Persisting Data in Firestore* What is Firebase? * What is Firestore? * NoSQL ■ Real-time Sync* Mapping our data model to Firestore * Reading and writing data from / to Firestore * Implementing Combine Publishers for Firestore Chapter 16: App Store Hero Animation* Magic Move* SwiftUI Magic Move Animations Explain how they work * Transition the current list view to make use of animations * Distribute your code Appendix A: An Overview of all SwiftUI Views

Spielkonsolen und Heimcomputer 1972 bis 2022 (5. Auflage)

50 Jahre Bildschirmspaß und digitale Action, chronologisch und fundiert in Klartext, Technik-Tabellen und über 800 Fotos.Die stark erweiterte und aktualisierte Neuauflage des beliebten Fachbuchs zu Videospiel-Hardware zeigt alle Konsolen, Handhelds und Computer aus Amerika, Japan und Europa, präsentiert klassische Software in authentischen Pixeln, nennt Hintergründe und historische Facts. 550 Traumgeräte, Millionenseller von Atari VCS über Commodore Amiga und SNES zu PS5 und Steam Deck, aber auch Entgleisungen und exotische Varianten präsentiert Spielkonsolen und Heimcomputer in durchgehend farbigen Kapiteln und ausführlichen Anhängen - für Alle, die ihr Leben lang spielen, sammeln und wissen wollen. Eine Zeitreise durch die Spielepochen, von der elektromechanischen Urzeit in die Ultra-HD-Gegenwart und von dort in die VR-Zukunft! Über 500 Traumgeräte, Millionenseller vom Commodore 64 zum iPad, vom Atari-Telespiel zur Xbox, und ebenso Flops, Entgleisungen und exotische Varianten präsentiert Spielkonsolen und Heimcomputer in durchgehend farbigen Kapiteln und ausführlichen Anhängen – für alle, die ihr Leben lang spielen, sammeln und wissen wollen. Das Buch wird gelobt als „geeignetes Nachschlagewerk“ und „empfehlens-werte Lektüre“ (c‘t), als „sehr verständlich (...) sehr unterhaltsam“ (Gamestar) oder einfach als „Ass“ (ComputerBILDSpiele) und „Pflichtlektüre“ (PlayZone), und wächst von einst 144 auf 288 Seiten: Eine Zeitreise durch die Spielepochen, von der elektromechanischen Urzeit bis in die Ultra-HD- und VR-Zukunft!Der Autor Winnie Forster, Publizist und Fachmann für digitale Medien, sitzt seit 1982 an der Tastatur, seit 1990 in der Computer- und Videospielbranche. Er war leitender Redakteur beim legendären PowerPlay-Magazin, Mitbegründer von Video Games und – als Redaktionsleiter des Fachverlages Cybermedia – des Multiformat-Magazins Man!ac, das er 1995 ins Netz bringt. Im 21. Jahrhundert arbeitet und spielt Forster am bayerischen Ammerse.Der Autor Winnie Forster, Publizist und Fachmann für digitale Medien, sitzt seit 1982 an der Tastatur, seit 1990 in der Computer- und Videospielbranche. Er war leitender Redakteur beim legendären PowerPlay-Magazin, Mitbegründer von Video Games und – als Redaktionsleiter des Fachverlages Cybermedia – des Multiformat-Magazins Man!ac, das er 1995 ins Netz bringt. Im 21. Jahrhundert arbeitet und spielt Forster am bayerischen Ammersee.

Hardening Your Macs

Learn the skills and solutions required to secure your Mac's operating system, the underlying hardware, and allow users to get work done safely. This book will show you how to create a Mac that’s made of steel and won’t buckle when attacked!Ok, there’s no such thing as unhackable. No magic tool or silver bullet will eliminate risk in all forms. Security is an ongoing journey – not a simple action or software application. And that is exactly what you’ll learn to master—the foundational knowledge, skills, and mindset to holistically protect Macs. Regardless of whether it’s your personal iMac or a fleet of MacBook Pro’s assigned to the remote employees within your organization, you’ll be able to limit access while identifying and mitigating risk unique to your environment.In addition to the information security best practices pertaining to protecting Apple computers, you’ll pivot to a coherent, security-focused mindset to better understand macOS-specific security. You’ll learn how it works and what tools and software are available to help. Both native and 3rd-party tool are covered. Safe guard your system’s privacy data and capitalize on effectively locking down the security of your Mac computers against known threats and newer trends that continue to evolve.Hardening Your Macs is the perfect roadmap to stopping malicious attacks and bad actors from spying on users through cameras, microphones, and other built-in tools that could potentially be used against users and organizations alike.WHAT YOU'LL LEARN* Grasp the mindset of attackers—how they plan and execute malicious incursions* Implement hardware solutions as well as software safeguards* Take advantage of Apple's built-in macOS security features in addition to 3rd party tools* Avoid attacks on your system that could compromise sensitive corporate data and personally identifiable informationWHO THIS BOOK IS FORIT admins responsible for managing Mac device security. Additionally users of Apple products that may have some experience using the platform in general but are not versed in security, as well as, those switching from Windows platforms will find useful information here. And anyone that wishes to expand their information security skills and/or develop a security-focused mindset to better protect their personal information and privacy data from the numerous and growing threats in the wild, such as malware and phishing.JESUS VIGO, JR. brings 25 years of experience, ranging from entry-level Help Desk to Systems Administrator, pivoting to Network Administration, with a concentration on Information Security. During this time, he has earned over thirty industry certifications – all current – and obtained a B.S. in CyberSecurity & Information Assurance, in addition to lending his expertise to CompTIA as a Subject Matter Expert and writing numerous online and printed publications on wide-ranging IT topics as they relate to cybersecurity and hardening endpoints to protect hardware, users, and private data. During this time, he expanded his skillset to incorporate Apple devices, including supporting macOS and iOS-based devices in a remote, 1:1 CYOD initiative, incorporating industry best practices, endpoint security configurations, and extensive scripting to achieve automating workflows to adhere to Device Lifecycle Management processes for over 60,000 Apple-based devices.Chapter 1: Security 101· Introduction· What is it?· Why is it important?· When is it necessary?· Who is responsible for it?Chapter 2: Risky Business· Risk· Assessments· Matrix· Tolerance/AppetiteChapter 3: (Return of) the Mac· macOS· Hardware· Software· Distribution· Frameworks (Security, Privacy, etc.)Chapter 4: A World of Hurt· Threat types· Attack types· Internal attacks· External attacksChapter 6: The Mind of an Attacker· Think like them· Act like them· Understand them· Protect against themChapter 7: Hardware Solutions· Startup· Full-Disk Encryption· Cable Lock· Sensor Covers· Accessories· Licensed CablesChapter 8: Software Solutions· Passwords· Login· User Account Types· Multifactor Authentication· FileVault· System Preferences· Screensaver· Lock-screen· Malware Protection· Firewall· VPN/ZTNA· iCloud· App Stores· Secure Memory· Transparency, Consent, and Control (TCC)· Touch ID· Apple Software Update· 3rd-party Patches· File Permissions· Sharing Permissions· Extensions· Backups· Remote WipeChapter 9: Work Smarter, Not Harder· Remote Controlling your fleet· Mobile Device Management· Device Configuration· App Deployment· Securing Devices· Automating Workflows· Zero TouchChapter 10: Make a Plan and Stick to It· Standardize your environment· Develop workflows to address common issues· Automate whenever possible· Stay on top of the latest security threats· Train users (or your friends) to recognize threats· Align with enterprise security frameworks· Comply with regulatory requirementsAudience: Advanced

Neongrau

Game over im NeurosubstratHamburg im Jahr 2112: Die Stadt wird immer wieder von Starkregen geflutet, im Binnendelta hat sich ein Slum aus schwimmenden Containern gebildet und über allem thront das gigantische Stadion. Zum »Turnier der Legenden« reisen Fans aus der ganzen Welt an, um die berühmten Glam-Gamer spielen zu sehen. Auch Go [Stuntboi] Kazumi begeistert sich für das VR-Gaming, fährt jedoch noch lieber Stunts auf dem Retro-Skateboard.Ein Sturz scheint das Aus für Gos Karriere zu bedeuten, doch dann wird Go ein Job im Stadion angeboten – bei den Rahmani-Geschwistern, den berühmtesten Gamern Deutschlands! Von da an überschlagen sich die Ereignisse und Gos Welt wird komplett auf den Kopf gestellt: ein Bombenanschlag, illegale Flasharenen, Tech-Aktivisten, Cyberdrogen, künstliche Intelligenzen – und dann ist da auch noch dieses Mädchen ...Autorin:Aiki Mira studierte Medienkommunikation in Stirling, London sowie Bremen und forschte zu Jugendkultur und Gaming. Heute lebt Aiki in der Science-Fiction und in Hamburg. Als Autorx erforscht Aiki die Grenzen unserer Beziehungen und der menschlichen Identität und schreibt, denkt und diskutiert gern queere Themen. Neben Romanen veröffentlicht Aiki Essays und Kurzgeschichten u. a. auf Tor Online, in Exodus, Phantastisch!, Queer*Welten, im Future Fiction Magazine und im c’t Magazin für Computertechnik.Drei Kurzgeschichten von Aiki standen 2022 auf der Shortlist für den Kurd-Laßwitz-Preis 2022 und für den Deutschen Science-Fiction-Preis. Mit der Story „Utopie27“ gewann Aiki beide Preise. Zusammen mit Uli Bendick und Mario Franke hat Aiki Mira die Anthologie „Am Anfang war das Bild“ herausgegeben, die ebenfalls für den Kurd-Laßwitz-Preis 2022 nominiert wurde und Platz 2 erreichte. Im Juni 2022 erschien Aikis Debütroman „Titans Kinder: Eine Space-Utopie“.Zielgruppe:Sci-Fi-FansThriller-Fansjunge ErwachseneLGBTQIA+Leseprobe (PDF-Link)

Produktiv auf der Linux-Kommandozeile

Sicher und souverän mit Linux arbeitenSouverän unterwegs auf der Kommandozeile: Dieses praktische Buch hilft Ihnen dabei, schneller, intelligenter und effizienter zu arbeiten. Sie erfahren, wie Sie komplexe Befehle erzeugen und ausführen, die echte Probleme lösen, Informationen abrufen, verarbeiten und lästige Aufgaben automatisieren.Sie werden außerdem verstehen, was hinter dem Shell-Prompt passiert. Ganz gleich, welche Befehle Sie im Einzelnen einsetzen: Sie werden Ihren Linux-Alltag problemlos meistern und sich mit solidem Wissen für den Arbeitsmarkt qualifizieren.Sie entwickeln gute bis fortgeschrittene Fähigkeiten auf der Kommandozeile und lernen dabei, wie Sie:Befehle auswählen oder konstruieren, die schnell Ihre Arbeitsaufgaben erledigen - effizient Befehle ausführen und mit Leichtigkeit durch das Linux-Dateisystem navigierenaus einfacheren Befehlen komplexe und leistungsstarke Befehle zusammensetzenTextdateien umbauen und sie wie Datenbanken abfragen, um geschäftliche Aufgaben zu lösendie Point-and-Click-Funktionen von Linux auf der Kommandozeile kontrollierenAutor:Daniel J. BarrettDaniel J. Barrett unterrichtet seit mehr als 30 Jahren Linux und verwandte Technologien im geschäftlichen wie im akademischen Umfeld. Der Autor von O’Reillys Linux kurz & gut und Koautor von Linux Security Cookbook sowie SSH, The Secure Shell: The Definitive Guide ist darüber hinaus Softwareentwickler, Heavy-Metal-Sänger, Systemadministrator, Universitätsdozent, Webdesigner und Komiker. Er arbeitet bei Google.Zielgruppe:Systemadministrator*innenEntwickler*innenMitarbeitende im Site Reliability Engineeringambitionierte User*innen

Windows PowerShell

Erprobtes Praxiswissen für den Einstieg in Windows PowerShell* Verständliche und praxisnahe Anleitungen vom international anerkannten PowerShell-Experten Dr. Tobias Weltner* PowerShell-Grundlagen aus dem Bestseller »PowerShell 5« für Einsteiger zusammengefasst * Ohne Vorwissen die mächtige Windows PowerShell Schritt für Schritt kennenlernen PowerShell ist die Standard-Skriptsprache für die Windows-Automation und nach wie vor unverzichtbar für Administratoren und ambitionierte Windows-Anwender. Mit PowerShell lassen sich wiederkehrende Aufgaben automatisieren, Reports erstellen, Drucker einrichten, Daten sichern und alle Handgriffe erledigen, die mehr als einmal anfallen.Ob Sie sich bereits PowerShell-Wissen angeeignet haben und nun eine gründliche Aufbereitung wünschen oder PowerShell ganz neu entdecken: Dieses verständlich geschriebene Praxisbuch erklärt umfassend und mit vielen Praxisbeispielen, wie Windows PowerShell funktioniert und Sie professionell damit arbeiten.Das Themenspektrum reicht von PowerShell-Befehlen (Cmdlets) und Skripten bis hin zu PowerShell Pipeline, eigenen Befehlen, Fehlerhandling und Debugging sowie Remoting. Die Beispiele verwenden den Befehlssatz der Windows PowerShell.Dr. Tobias Weltner ist seit 30 Jahren für Unternehmen rund um den Globus tätig, um komplexe IT-Prozesse zu automatisieren. Seine Erfahrung gibt er in Workshops, bei Projekten und auf Konferenzen weiter. Als erfahrener Didaktiker weiß er genau, wie man technische Zusammenhänge verständlich erklärt. Er ist Entwickler der PowerShell-Entwicklungsumgebung »ISESteroids«, hat 2016 die Fachkonferenz »psconf.eu« ins Leben gerufen und ist Mitglied der Microsoft Cmdlet Workinggroup, die den Befehlssatz der PowerShell weiterentwickelt. Tobias Weltner erhielt 22 MVP-Auszeichnungen der Firma Microsoft und zählt zu den bekanntesten PowerShell-Experten weltweit.

Cloud Computing nach der Datenschutz-Grundverordnung

Rechtliche Fragen und typische Probleme verständlich erklärt: Amazon Web Services, Google, Microsoft & Clouds anderer Anbieter in der Praxis.Cloud-Anwendungen von Anbietern wie Amazon Web Services (AWS), Google oder Microsoft werden von vielen Unternehmen, Organisationen und privaten Anwendern genutzt. Hierbei steht ihnen ein äußerst vielfältiges und umfangreiches Produktportfolio der jeweiligen Anbieter zur Verfügung. Datenschutz war in diesem Zusammenhang schon immer ein Thema, aber durch die europäische Datenschutz-Grundverordnung werden Verantwortliche nunmehr verstärkt in die Pflicht genommen. Bei Datenschutzverstößen drohen mitunter hohe Bußgelder sowie nicht absehbare Haftungsfolgen.Dieser Praxisleitfaden beschreibt die rechtlichen Fragen und typischen Probleme im Zusammenhang mit der Nutzung der von Cloud-Providern bereitgestellten Anwendungen im Allgemeinen wie beispielsweise Auswahl, Vorbereitung und konkrete rechtliche Umsetzung einer Auslagerung von Daten und Prozessen in eine Cloud, aber auch Fragen eines Exits, wie eine Datenmigration. Er geht aber auch ganz konkret auf einzelne Anwendungen ein und unterstützt hierzu mit konkreten Empfehlungen und Checklisten. Es werden keine Vorkenntnisse im Datenschutz oder in Bezug auf Cloud-Anwendungen vorausgesetzt.Autor:Dr. Thorsten Hennrich ist Rechtsanwalt mit den Schwerpunkten Informationstechnologie- und Datenschutzrecht. Er ist ein technikaffiner Jurist, der „beide Welten“ bestens kennt: als Rechtsanwalt im IT- und Datenschutzrecht, als Leiter der Rechtsabteilung eines Cloud-Anbieters sowie als langjähriger Geschäftsführer eines Cloud- und IT-Infrastruktur-Anbieters mit Rechenzentren in Frankfurt am Main und Amsterdam. Er blickt auf über 20 Jahre umfassende Praxiserfahrung zurück.Zielgruppe:IT-Verantwortlicheleitende AngestellteDatenschutzbeauftragteMitglieder der Geschäftsleitung

App Development Using iOS iCloud

Create a professional looking app from start to finish that takes advantage of iCloud technology. Rather than working with Storyboarding for building your UI, you’ll use code to build professional looking screens. Using code is standard for professional developers to fit form factor alignment across multiple screen sizes and other design constraints.First, you’ll build a basic, functional UX screen. Then you’ll incorporate iCloud with CloudKit for data persistence and private, public, and shared databases. Here your code-drive UI design will expand out to developing professional looking screens with animation. You’ll also learn to work with reminder and notification boxes, sharing data between your users, and adding functionally for interaction with other Apps. Finally, you’ll tackle testing and using Test Flight before publishing your app to the App Store.This book offers a practical guide for coders at any level who want to learn and create professional looking iOS apps leveraging the database features of iCloud and the numerous extensions that Apple provides in the Xcode environment. Create professional looking apps that are secure and your users will love!WHAT YOU'LL LEARN* Leverage CloudKit for Backend as a Service* Handle Asynchronous processes* Share data among users of your app with simultaneous modificationsWHO THIS BOOK IS FORiOS developers familiar with the basics of Swift coding who want to work with iCloud databases or move into more advanced fields, such as using extensions or designing UX in code.SHANTANU BARUAH is an Executive Vice President leading new business acquisition in the Life Sciences and Healthcare business at HCL Technologies. With over 21+ years of experience across multiple disciplines, Shantanu has been a pioneer in the fields of healthcare, life sciences, digital, and information technology at HCL Technologies. His leadership has guided delivery, practice building, and development of market-leading solutions to reach new heights. A leader with global exposure, Shantanu has successfully led teams across India, Singapore, France, and the U.S. His technological expertise and innovative leadership qualities have placed him at the forefront of important business acquisitions. Shantanu is an active in the app development community and has an approved app on Apple App Store. He has been recognized as one of the top 25 Healthcare IT Executives of 2020 by The IT Services Report. Shantanu lives in New Jersey. His philanthropic outreach includes education for children in developing nations.SHAURYA BARUAH has many interests in a variety of subjects – specifically, he has an interest in Math, Physics, and Computer Science. In his freshman year, he took AP Computer Science A and scored a 4 on the AP exam. Currently, in his sophomore year, he is taking Pre-Calculus Honors, a highly demanding course that is designed in a Problem Based Learning teaching method. He is also taking AP Physics 1, an algebra-based physics course, and Algorithms & Data Structures, a project-based course where students work on large programming projects as a team. Part I – Basic App BuildingChapter 1: About The Book Tracker App1.1 Overview1.2 Our Goal and Final WordsChapter 2: XCode2.1 About XCode2.2 Installation and System Requirements2.3 Interface IntroductionChapter 3: CloudKit3.1 Setting Up CloudKit3.2 Exploring CloudKit DashboardChapter 4: Book Tracker App Building4.1 Setting up the Tab View Controller4.2 Creating a Tab Application4.3 Add Book Screen4.3.1. Designing the Add Screen4.3.2. Assigning The Add View Controller file in Main.storyboard4.3.3. Running the Code4.3.4. Defining the UI Objects for the Add Screen4.3.5. Running the program4.4 Saving the Book Record in iCloud4.4.1. Data Validation is an important step4.4.2. Create a database function file4.4.3. Preparation before Saving the Book4.4.4. Function to save Book Record4.4.5. Setting Value before calling saveBook4.4.6. Post Save4.4.7. Reset Field4.5 Display the Book Records4.5.1. Setting Up Display View Controller4.5.2. Assigning The Display View Controller file in Main.storyboard4.5.3. Query The Book Table4.5.4. Call the Query Book4.5.5. Create A Table View4.5.6. Detailed Text Label4.6 Setting a Table Header4.7 Deleting a Table Record4.7.1. Deleting book from CloudKit Database4.7.2. Calling the Delete Book Function4.8 Searching Data Screen4.8.1. Create the Search View Controller4.8.2. Draw the Search Screen4.8.3. Query for all Records to enable Search4.8.4. Text field Events, Operations and Display4.8.5. Remove Constraints4.8.6. Table FunctionsChapter 5: Core Swift Concepts5.1 Variables5.2 Basic Types5.3 Classes, Structures & Objects5.4 Array5.5 Scope5.6 Functions5.7 Beautifying Strings using NSAttributedString5.8 Life Cycle Methods5.9 Type Casting5.10 Loop Controls5.11 UI ColorPart II — Advanced AppChapter 6: iCloud Setup6.1 Introduction6.2 Redesigning the UI of the Display Book Screen6.2.1. Initial Setup6.2.2. Defining UI Objects for the Top Views6.2.3. Lifecycle Method and Initial Setup6.2.4. Drawing the Screen6.2.5. Table Setup6.2.6. Top View Blocks6.3 Custom Delegation6.3.1. Define the Delegate Protocol6.3.2. Implementing the Delegate6.3.3. Calling the Delegate6.4 Add A Book6.4.1. Creation of View Controller and Linking it to the Tab Bar6.4.2. Inheriting Delegates6.4.3. Declaring Variables6.4.4. Declaring Screen Objects6.4.5. Screen Load Event and Initial Functions6.4.6. Displaying the Genre and Status Table6.4.7. Input Text Field Events6.4.8. Save the Book6.4.9. Saving Book Record to iCloud6.4.10. Reset Fields6.5 Book Details View Controller6.5.1. Initial Setup6.5.2. Drawing the Screen6.5.3. Displaying the Book Details6.5.4. Book Share6.5.5. Edit Book6.5.6. Book Delete6.5.7. Book Notes6.5.8. Book Reminder6.5.9. Mark Favorite6.5.10. Animation Function6.6 Shared Books Tab6.6.1. Accept the Share Record – Scene Delegate6.6.2. Share Record Function6.6.3. Shared Book Database Function6.7 Search Screen6.7.1. Create the View Controller6.7.2. Class Variables6.7.3. Class UI Objects6.7.4. Screen Setup6.7.5. Text Field Function6.7.6. Drawing The Table6.7.7. Removing the constraints6.7.8. Table Function6.8 ConclusionChapter 7: Packaging and Releasing7.1.1. Setting up the application logo7.1.2. Build the Archive and publish7.1.3. Setting Up the App in App Store7.1.4. Promote Development Database to Production Database7.1.5. Invite Test Users in Test FlightAudience: Intermediate

Modern Concurrency on Apple Platforms

Build solid software with modern and safe concurrency features. Concurrency is one of the hardest problems in computer science. For years, computer scientists and engineers have developed different strategies for dealing with concurrency. However, the original concurrency primitives are complicated and difficult to understand, and even harder to implement.Using the new async/await APIs in Swift, this book will explain how your code can abstract a lot of the complexity with a simpler interface so you never have to deal with concurrency primitives such as semaphores, locks, and threads yourself. This will allow you to write concurrent code that is easier to read, easier to write, and easier to maintain. These new APIs are deeply ingrained into Swift, offering compile-level features that will keep you from writing dangerous concurrent code.You’ll start by exploring why concurrency is hard to implement in a traditional system. Explaining the definition of concurrency and what its primitives are will help you understand why they are hard to use correctly. These concepts will become clearer as you work through the sample projects. The book’s focus then shifts exclusively to the new APIs, helping you understand how the integration of the system with the language itself makes it easier for you to write concurrent code without overstepping the bounds of the concurrency safe zone.By the end of the book, you’ll have a solid foundation for working safely with concurrent code using the new async/await APIs.WHAT YOU'LL LEARN* Understand concurrency and its traditional problems * Work with the new async/await API and all its features, from the basic usage and await keywords, to task groups and async sequences.* Implement modern and safe concurrent code that you can start using right awayWHO THIS BOOK IS FORExperienced iOS developers at a semi-senior or senior level. Knowledge on the Grand Central Dispatch is a bonus, but not required.ANDRÉS “ANDY” IBAÑEZ started writing iOS apps as a young college student in 2011. His first introduction to concurrency programming and its common pitfalls was in an Operating Systems class that introduced the importance (and complexity) of writing concurrent code. Since then, he has studied how this problem is solved in Apple’s platforms, including iOS. Andy has worked in institutions that make use of concurrent technologies to keep their services running for their costumers, including banks, applying the concepts to their mobile applications. Chapter 1: Introduction to Concurrency• What is concurrency?• Why is concurrency hard to implement?• Existing methods to implement concurrency in Apple Platforms (before async/await).Chapter 2: Async/Await Basics• The keywords and components that play a role in the new concurrency system• Explaining the `async` keyword• Explaining the `await` keyword• Understanding tasks• Understanding the meaning of Continuations.Chapter 3: Introducing Structured Concurrency• Understanding structured concurrency• Using the `async let` construct to create concurrency.• Migrating older delegate and callback-based code into async/await.Chapter 4: The Task Tree• The Task Tree structure• Understanding Task cancellation• What is cooperative task cancellation?Chapter 5: Task Groups• Understanding and implementing task groups.• Implementing concurrency with `withThrowingTaskGroup`• Understanding `withTaskGroup`.Chapter 6: Unstructured Concurrency• Launching concurrent tasks from non-concurrent contexts.• Understanding detached tasks and how to use them.Chapter 7: Actors and Global Actors• Understanding actors as reference types.• The purpose of state isolation.• Understanding the purpose of global actors.Chapter 8: Final Bits• Understanding the @TaskLocal property wrapper• Using the `AsyncSequence` protocol in Swift.• Using AsyncStream to receive events in an awaited loop.• Sendable typesAudience: Advanced

Die legendäre Küche von Zelda

Werden Sie zum Feinschmecker und tauchen Sie ein in die fantastische Welt von Hyrule.Entdecken Sie 50 Rezepte für alle Geschmäcker, inspiriert von Breath of the Wild und dem Rest der Saga! Inklusive Zutatenregister, Küchenlexikon und etlicher hilfreicher Kochtipps!Entdecken Sie Rezepte unter anderem für:Gefüllter DorfkürbisHerzchensuppeMarinierter FischEdelwild-ReisNusskuchen nach Orni-Art

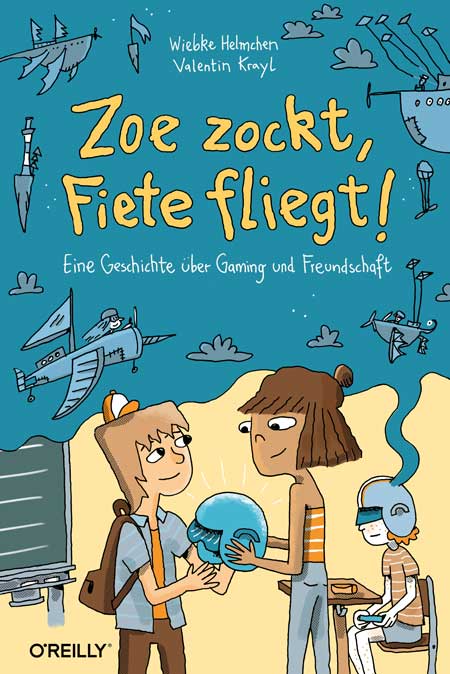

Zoe zockt, Fiete fliegt!